Acest tutorial arată cum să criptezi hard disk-uri și partiții folosind Cryptosetup cu LUKS și cum să criptezi și decriptezi fișiere simple folosind GPG și EncFS, toate instrumentele folosite sunt incluse în instalarea standard Debian în mod implicit.

Criptarea discurilor dure sau a partițiilor cu Cryptosetup și LUKS:

Această secțiune arată cum se criptează și decriptează discurile dure atașate.

LUKS (Linux Unified Key Setup) cifru de disc dezvoltat inițial pentru Linux. Acesta crește compatibilitatea și facilitează operabilitatea și autentificarea.

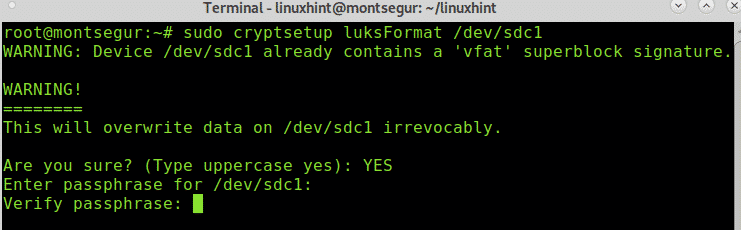

Pentru a începe trebuie să formatați discul dur sau partiția activând modul criptat prin rularea programului cryptsetup luksFormat urmat de dispozitivul de criptat ca în exemplul de mai jos:

Când vi se cere, tastați „YES” (cu majusculă sau cu majuscule și apăsați ENTER).

Completați și verificați fraza de acces, aceasta va fi parola de acces la dispozitivul dumneavoastră, nu uitați această frază de acces. Țineți cont de faptul că informațiile de pe disc vor fi eliminate după acest proces, faceți-o pe un dispozitiv gol. După ce ați setat fraza de trecere, procesul se va încheia.

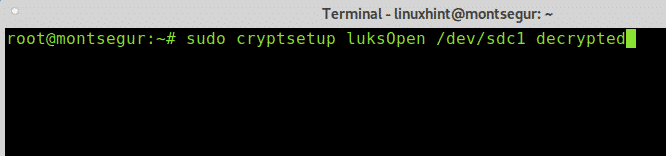

Postul următor constă în crearea unui mapator logic pe care să montați dispozitivul sau partiția criptată. În acest caz am numit mapperul dispozitivului decriptat.

Acum trebuie să formatați partiția folosind mkfs, puteți alege tipul de partiție pe care îl doriți, deoarece LUKS are suport pentru Linux eu voi folosi un sistem de fișiere Linux și nu Windows. Această metodă de criptare nu este cea mai bună dacă trebuie să împărtășiți informațiile cu utilizatorii Windows (cu excepția cazului în care aceștia au un software precum LibreCrypt).

Pentru a proceda la formatarea ca sistem de fișiere Linux rulați:

Crearea unui director care va fi util ca punct de montare pentru dispozitivul criptat folosind comanda mkdir ca în exemplul de mai jos:

Montați dispozitivul criptat folosind mapperul ca sursă și directorul creat ca punct de montare urmând exemplul de mai jos:

Vă veți putea vedea conținutul:

Dacă deconectați discul sau schimbați utilizatorul, vi se va cere să setați parola pentru a accesa dispozitivul, următoarea cerere de parolă este pentru Xfce:

Puteți verifica pagina de manual Cryptosetup sau online la https://linux.die.net/man/8/cryptsetup.

Criptarea unui fișier folosind GnuPG:

Pentru a începe am creat un fișier fictiv numit „linuxhintencrypted” pe care îl voi cripta folosind comanda gpg cu flag-ul -c ca în exemplul de mai jos:

Unde:

gpg: apelează programul.

-c: cifru simetric

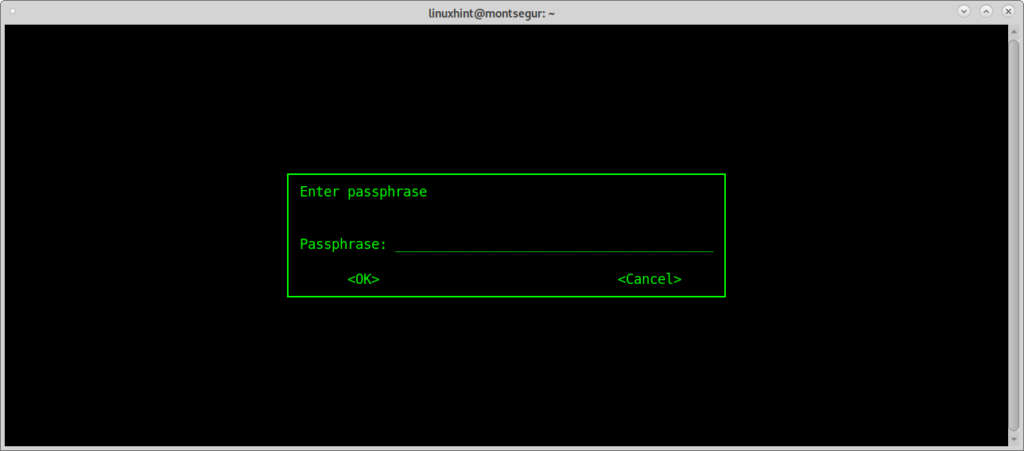

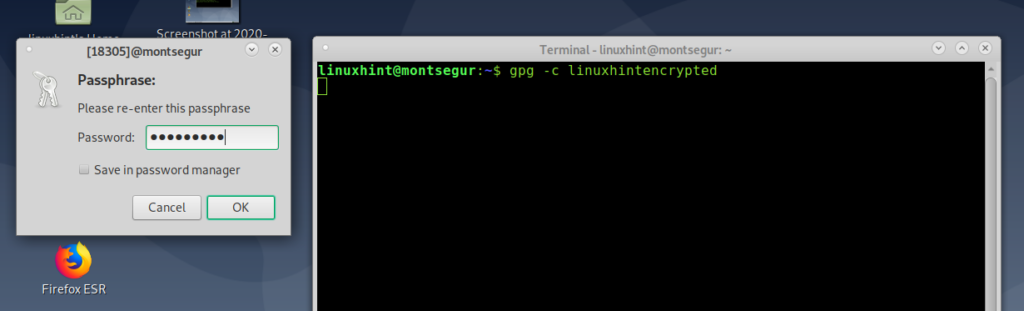

În funcție de managerul X-window, este posibil să apară o casetă de dialog grafică de solicitare a parolei, așa cum este descrisă în cei doi pași de mai jos. În caz contrar, completați fraza de trecere atunci când este necesar pe terminal:

În funcție de managerul X-window, o casetă de dialog grafică de solicitare a parolei poate solicita așa cum este descrisă în cei doi pași de mai jos. În caz contrar, completați fraza de parolă atunci când este necesar pe terminal:

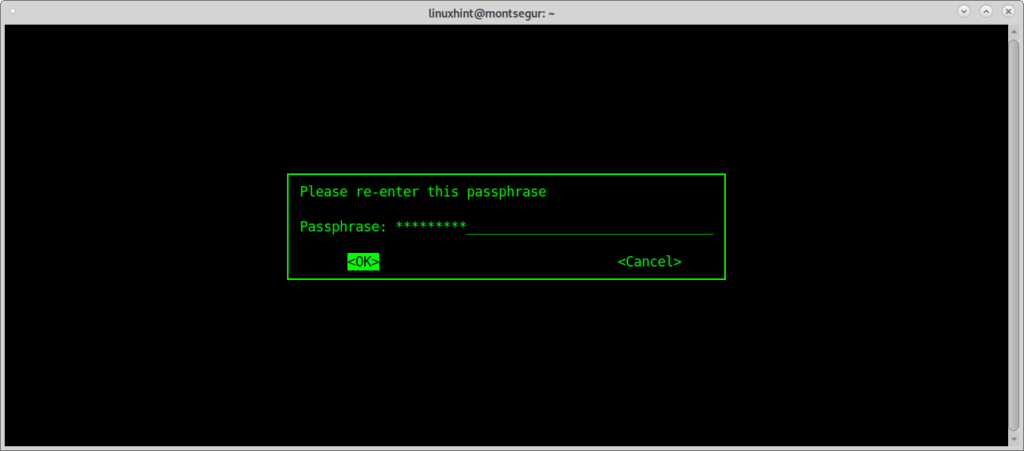

Confirmați fraza de parolă:

Probabil imediat după criptarea fișierului se deschide o casetă de dialog care solicită o frază de parolă pentru fișierul criptat, completați parola și din nou pentru a confirma așa cum se arată în imaginile de mai jos:

Confirmați fraza de parolă pentru a încheia procesul.

După terminarea puteți rula ls pentru a confirma că a fost creat un nou fișier numit <FileName>.gpg (în acest caz linuxhintencrypted.gpg).

Decriptarea unui fișier gpg:

Pentru a decripta un fișier gpg folosiți steagul -decrypt urmat de fișier și o indicație despre ieșirea decriptată:

Puteți verifica pagina de manual gpg sau online la https://www.gnupg.org/gph/de/manual/r1023.html.

Criptarea directoarelor cu ENCFS:

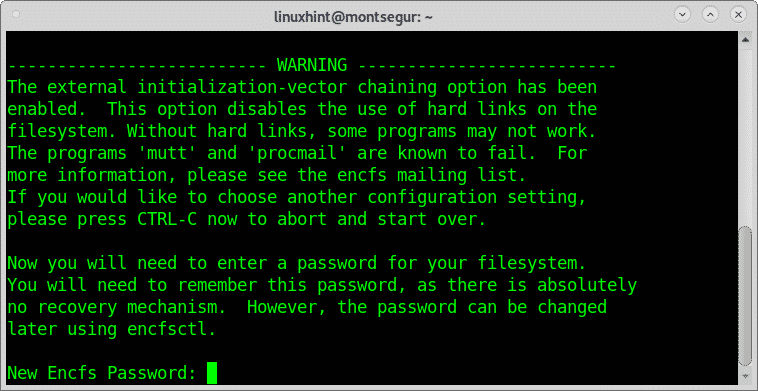

Am adăugat EncFS ca un bonus, EncFS este doar o altă metodă prezentată în acest tutorial, dar nu este cea mai bună, deoarece este avertizată de instrumentul însuși în timpul procesului de instalare din cauza problemelor de securitate, are o modalitate diferită de utilizare.

Pentru a lucra cu EncFS trebuie să creați două directoare: directorul sursă și destinația care este punctul de montare în care vor fi localizate toate fișierele decriptate, directorul sursă conține fișierele criptate. Dacă puneți fișiere în interiorul directorului punct de montare, acestea vor fi criptate în locația sursă.

Pentru a începe cu ENCFS instalați-l rulând:

În timpul instalării, un avertisment vă va informa că EncFS este vulnerabil, de exemplu, la un downgrade al complexității de criptare. Cu toate acestea, vom continua instalarea apăsând OK.

După avertisment, instalarea ar trebui să se încheie:

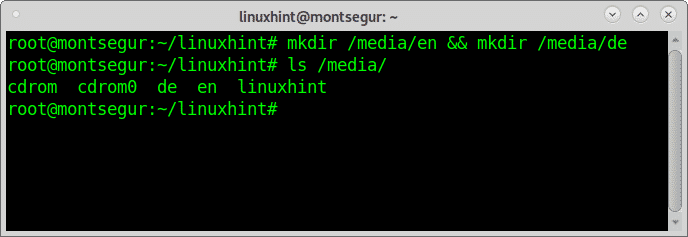

Acum să creăm două directoare sub /media, în cazul meu voi crea directoarele en și de:

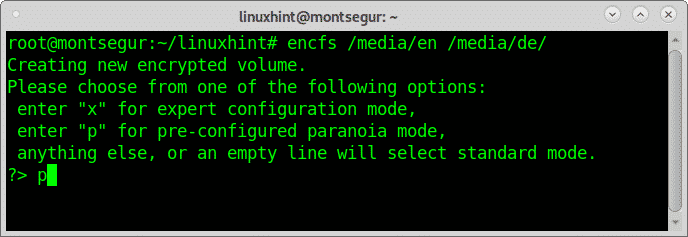

După cum vedeți directoarele sunt create înăuntru, acum să configurăm, lăsând EncFS să configureze automat sursa și punctul de montare:

Când vi se cere completați și confirmați parola, țineți minte parola pe care ați setat-o, nu o uitați:

Când este necesar completați și confirmați parola, țineți minte parola pe care ați setat-o, nu o uitați:

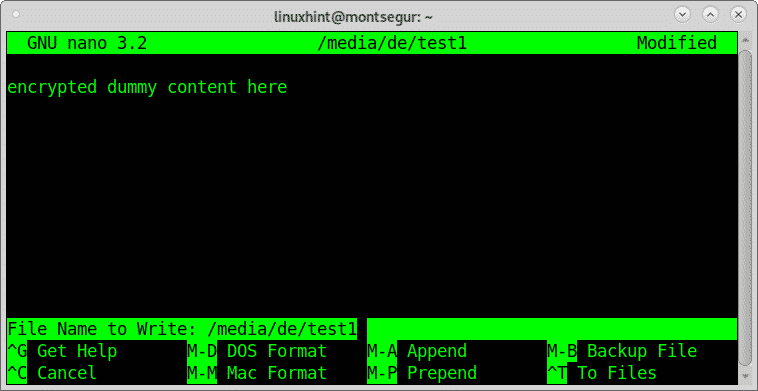

După ce procesul de instalare s-a încheiat testați-l, creați un fișier în /media/de

Puneți orice conținut doriți:

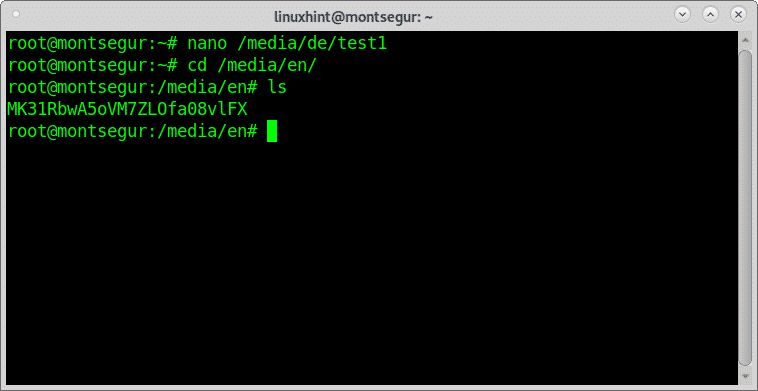

Acum, după cum puteți vedea, în directorul /media/de veți vedea un nou fișier, versiunea criptată pentru fișierul test1 creat anterior.

Fileul original necriptat se află în /media/de, puteți confirma acest lucru rulând ls.

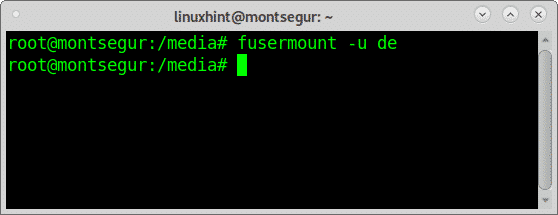

Dacă doriți să demontați directorul de fișiere decriptate folosiți comanda fusermount urmată de steagul -u și de țintă:

Acum fișierele nu sunt accesibile.

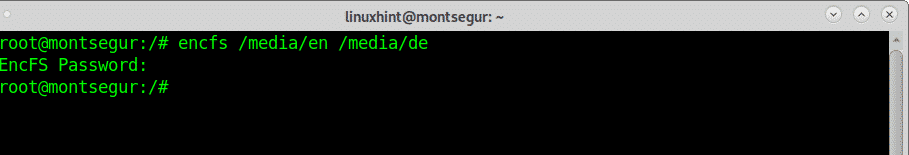

Pentru a monta din nou fișierele criptate rulați:

Puteți verifica pagina de manual encfs sau online la https://linux.die.net/man/1/encfs.

Concluzie

Criptarea discurilor, fișierelor și directoarelor este destul de ușoară și merită, în câteva minute ați văzut 3 metode diferite de a o realiza. Persoanele care gestionează informații sensibile sau sunt îngrijorate de intimitatea lor își pot proteja informațiile fără cunoștințe avansate în domeniul securității IT, urmând câțiva pași. Utilizatorii de criptomonede, personalitățile publice, persoanele care gestionează informații sensibile, călătorii și alte categorii de public similare pot beneficia în mod special de aceasta.

Probabil din toate metodele prezentate mai sus GPG este cea mai bună cu o compatibilitate mai mare, rămânând EncFS ca fiind cea mai proastă opțiune din cauza semnificației avertismentului de instalare. Toate instrumentele menționate în acest tutorial au opțiuni suplimentare și stegulețe care nu au fost explorate pentru a arăta în schimb o varietate de instrumente.

Pentru mai multe informații despre criptarea fișierelor puteți verifica tutorialele disponibile la https://linuxhint.com/category/encryption/.

Sper că ați găsit util acest tutorial despre Cum să criptezi hard disk-ul sau partițiile.

.