Denne vejledning viser hvordan man krypterer harddiske og partitioner ved hjælp af Cryptosetup med LUKS og hvordan man krypterer og dekrypterer simple filer ved hjælp af GPG og EncFS.Alle de anvendte værktøjer er som standard inkluderet i Debians standardinstallation.

Kryptering af harddiske eller partitioner med Cryptosetup og LUKS:

Dette afsnit viser, hvordan man krypterer og dekrypterer tilknyttede harddiske.

LUKS (Linux Unified Key Setup) disk cipher, der oprindeligt blev udviklet til Linux. Det øger kompatibiliteten og gør operatibilitet og autentificering let.

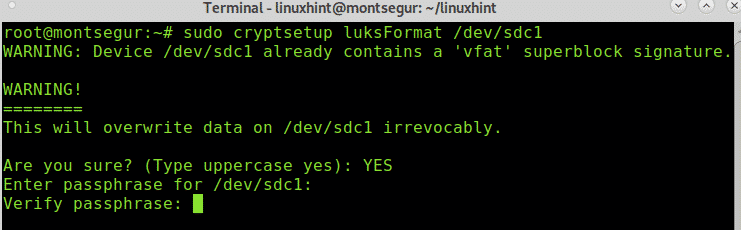

For at begynde skal du formatere harddisken eller partitionen, der aktiverer den krypterede tilstand, ved at køre cryptsetup luksFormat efterfulgt af den enhed, der skal krypteres, som i eksemplet nedenfor:

Når du bliver spurgt, skal du skrive “YES” (med store bogstaver eller store bogstaver og trykke på ENTER).

Fyld og bekræft passphrase, det vil være adgangskoden til at få adgang til din enhed, glem ikke denne passphrase. Tag i betragtning, at oplysningerne på disken vil blive fjernet efter denne proces, gør det på en tom enhed. Når du har indstillet adgangsfraserne, afsluttes processen.

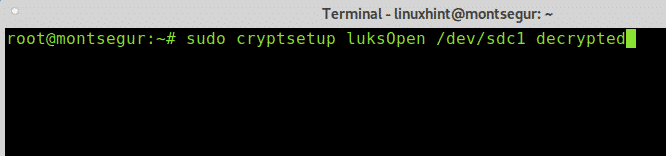

Det næste trin består i at oprette en logisk mapper, hvortil den krypterede enhed eller partition skal monteres. I dette tilfælde navngav jeg enhedsmapperen decrypted.

Nu skal du formatere partitionen ved hjælp af mkfs, du kan vælge den type partition du ønsker, da LUKS har understøttelse for Linux vil jeg bruge et Linux-filsystem i stedet for Windows. Denne krypteringsmetode er ikke den bedste, hvis du skal dele oplysningerne med Windows-brugere (medmindre de har software som LibreCrypt).

For at fortsætte med formateringen som Linux-filsystem skal du køre:

Opret en mappe, der vil være nyttig som monteringspunkt for den krypterede enhed, ved hjælp af mkdir-kommandoen som i eksemplet nedenfor:

Mount den krypterede enhed ved hjælp af mapperen som kilde og den oprettede mappe som mountpunkt i henhold til nedenstående eksempel:

Du vil være i stand til at se indholdet:

Hvis du tager disken ud af stikket eller skifter bruger, vil du blive bedt om at indstille adgangskoden for at få adgang til enheden, følgende adgangskodeanmodning er for Xfce:

Du kan tjekke Cryptosetup man page eller online på https://linux.die.net/man/8/cryptsetup.

Kryptering af en fil ved hjælp af GnuPG:

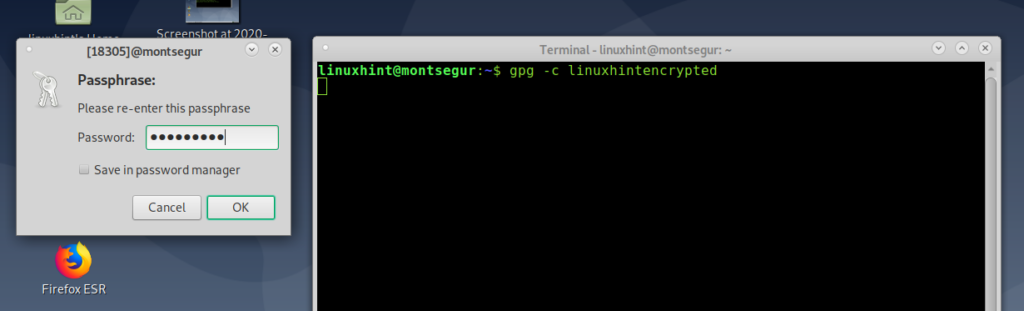

Til at begynde med oprettede jeg en dummy-fil kaldet “linuxhintencrypted”, som jeg vil kryptere ved hjælp af kommandoen gpg med -c-flaget som i eksemplet nedenfor:

Hvor:

gpg: kalder programmet.

-c: symmetrisk cipher

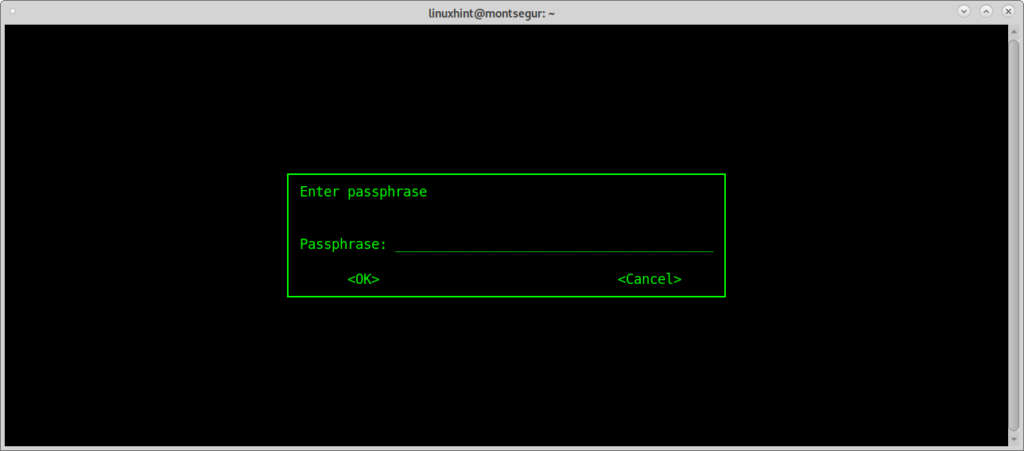

Afhængigt af din X-window manager kan en grafisk dialogboks til anmodning om adgangskode blive vist som beskrevet to trin nedenfor. Ellers skal du udfylde din adgangsfrase, når det kræves i terminalen:

Afhængigt af din X-window-manager kan en grafisk dialogboks til anmodning om adgangskode vises som beskrevet i to trin nedenfor. Ellers skal du udfylde din adgangsfrase, når det kræves på terminalen:

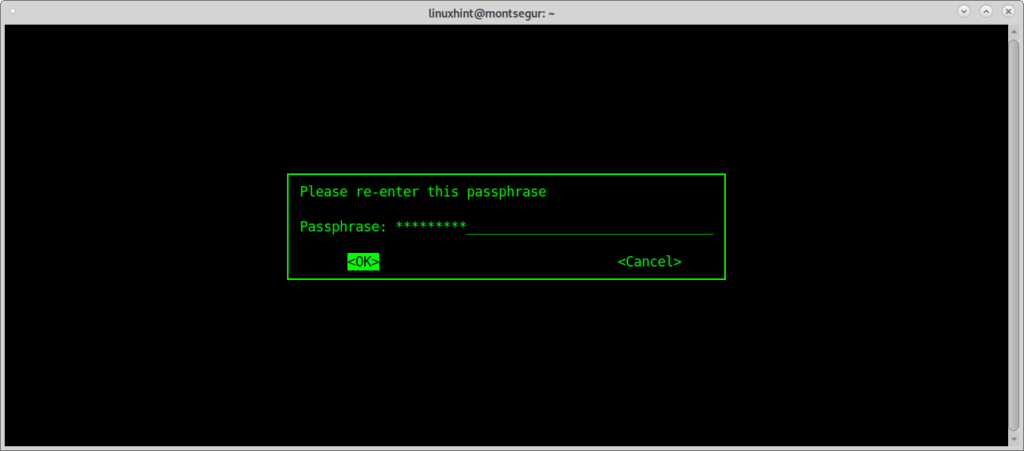

Bekræft adgangsfrasen:

Omiddelbart efter krypteringen af filen åbnes en dialogboks, der beder om en adgangsfrase til den krypterede fil, udfyld adgangskoden og bekræft igen som vist i billederne nedenfor:

Bekræft adgangsfrasen for at afslutte processen.

Når du er færdig, kan du køre ls for at bekræfte, at der er oprettet en ny fil med navnet <FileName>.gpg (i dette tilfælde linuxhintencrypted.gpg).

Dekryptering af en gpg-fil:

For at dekryptere en gpg-fil skal du bruge -decrypt-flaget efterfulgt af filen og en angivelse om det dekrypterede output:

Du kan se på gpg man-siden eller online på https://www.gnupg.org/gph/de/manual/r1023.html.

Kryptering af mapper med ENCFS:

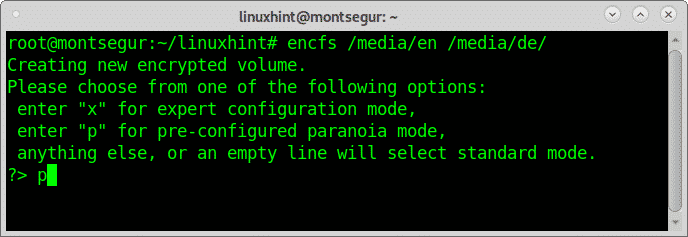

Jeg tilføjede EncFS som en bonus, EncFS er bare en anden metode, der vises i denne vejledning, men det er ikke den bedste, da det advares af selve værktøjet under installationsprocessen på grund af sikkerhedshensyn, det har en anden måde at bruge.

For at arbejde med EncFS skal du oprette to mapper: kildemappen og destinationen, som er monteringspunktet, hvor alle dekrypterede filer vil være placeret, kildemappen indeholder de krypterede filer. Hvis du lægger filer i mappen med monteringspunktet, vil de blive krypteret i kildeplaceringen.

For at begynde med ENCFS skal du installere det ved at køre:

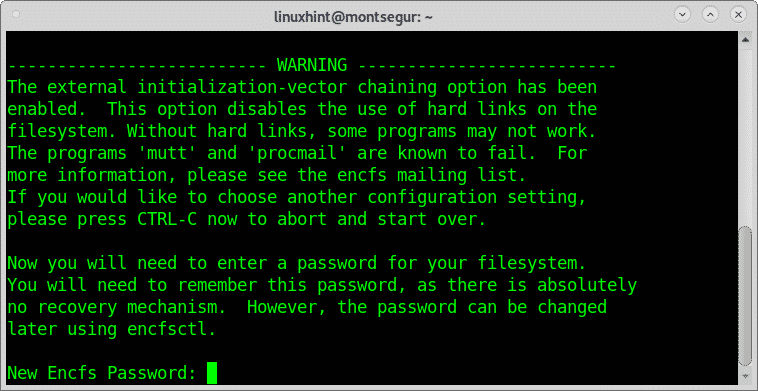

Under installationen vil en advarsel informere dig om, at EncFS er sårbar, f.eks. over for en nedgradering af krypteringskompleksiteten. Alligevel fortsætter vi med installationen ved at trykke på OK.

Efter advarslen bør installationen slutte:

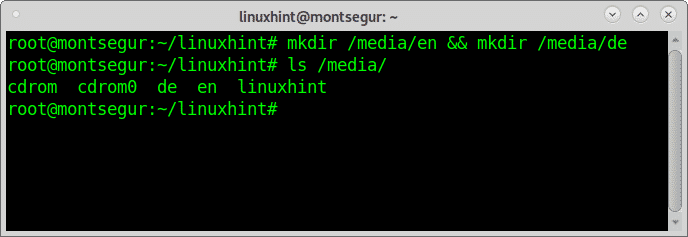

Nu lader vi os oprette to mapper under /media, i mit tilfælde vil jeg oprette mapperne en og de:

Som du kan se, er mapperne oprettet indeni, lad os nu konfigurere, så EncFS automatisk konfigurerer kilde og monteringspunkt:

Når det kræves, skal du udfylde og bekræfte din adgangskode, husk den indstillede adgangskode, glem den ikke:

Når det kræves, skal du udfylde og bekræfte din adgangskode, husk den indstillede adgangskode, glem den ikke:

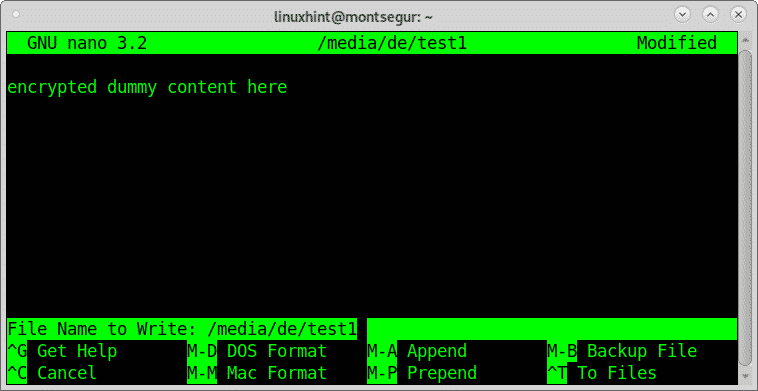

Når installationsprocessen er afsluttet, skal du teste den, oprette en fil i /media/de

Indsæt det indhold, du ønsker:

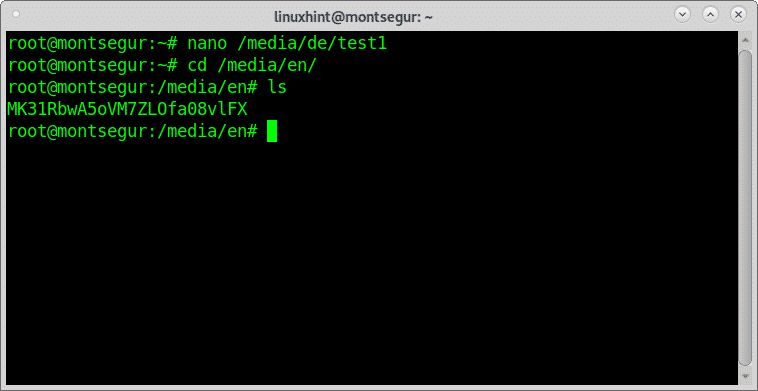

Nu, som du kan se i mappen /media/en, vil du se en ny fil, den krypterede version for filen test1, der blev oprettet tidligere.

Den originale ukrypterede fil ligger på /media/de, du kan bekræfte det ved at køre ls.

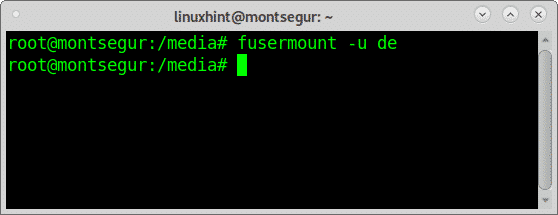

Hvis du vil afmontere den dekrypterede filmappe, skal du bruge kommandoen fusermount efterfulgt af -u-flaget og målet:

Nu er der ikke adgang til filerne.

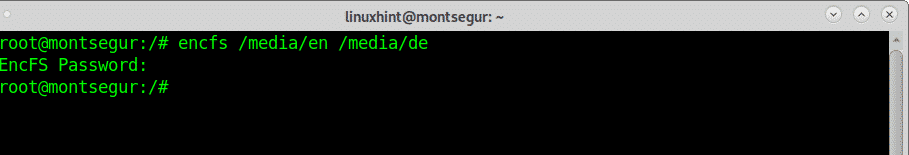

For at montere krypterede filer igen skal du køre:

Du kan tjekke encfs man-siden eller online på https://linux.die.net/man/1/encfs.

Slutning

Kryptering af diske, filer og mapper er ret nemt, og det er det hele værd, på få minutter så du 3 forskellige metoder til at udføre det. Folk der administrerer følsomme oplysninger eller er bekymrede for deres privatliv kan beskytte deres oplysninger uden avanceret viden om IT-sikkerhed ved at følge et par trin. Kryptovalutabrugere, offentlige personer, folk, der administrerer følsomme oplysninger, rejsende og andre lignende offentlige kan være specielt begunstiget af det.

Sandsynligvis fra alle metoder vist ovenfor er GPG den bedste med højere kompatibilitet, resterende EncFS som den værre mulighed på grund af installationsadvarsel betydning. Alle værktøjer nævnt i denne tutorial har yderligere muligheder og flag, som ikke blev udforsket for at vise en række værktøjer i stedet.

For mere information om filkryptering kan du tjekke tilgængelige tutorials på https://linuxhint.com/category/encryption/.

Jeg håber du fandt denne tutorial om hvordan man krypterer harddisken eller partitioner nyttige.