Comment fonctionne Tor

Le nom « Tor » vient de l’acronyme du nom original du projet, « The Onion Router ». On l’appelle un routeur « oignon » parce que vos données sont acheminées à travers plusieurs couches de sécurité avant d’atteindre leur destination finale.

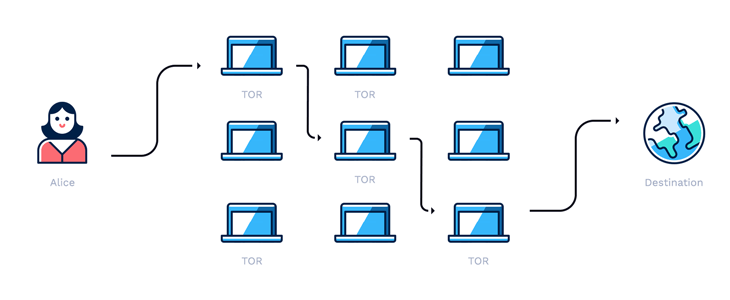

Tor vous protège principalement contre « l’analyse de trafic », qui peut révéler votre identité personnelle et votre localisation en surveillant vos données à différents points entre votre ordinateur et les sites web que vous visitez. Ce schéma vous montre comment Tor fonctionne.

On accède au réseau Tor en téléchargeant leur navigateur gratuit. Une fois que vous placez une demande d’information dans le navigateur, ce dernier contacte un serveur Tor aléatoire, ou nœud. Ce nœud transmet ensuite votre demande au nœud suivant choisi au hasard et ainsi de suite.

Votre demande sera transmise entre plusieurs nœuds avant d’atteindre sa destination finale. La même chose se produit lorsque les données vous sont renvoyées.

Ces multiples « sauts » sont ce qui permet de garder votre identité sécurisée. Chaque nœud ne connaît que l’adresse IP du nœud précédent et l’IP du nœud suivant. Il est donc impossible pour un serveur quelconque de savoir d’où viennent les données à l’origine et leur destination finale.

De cette façon, votre trafic ne peut pas être analysé pendant qu’il est transmis. Vos données sont également cryptées pendant qu’elles passent entre ces nœuds intermédiaires.

Cependant, il existe une vulnérabilité potentielle dans le réseau Tor et c’est le nœud de sortie. C’est le dernier nœud à traiter vos données, avant qu’elles n’atteignent la destination finale.

Les données sur ce nœud sont complètement décryptées, donc si vous n’utilisez pas une connexion HTTPS, vos informations seront totalement exposées à la personne qui gère le nœud de sortie.

Les avantages de Tor

- Comme il s’agit d’un réseau distribué géré par des volontaires, il est extrêmement difficile pour un gouvernement ou une organisation de le fermer.

- La méthode de routage ne révèle pas votre adresse IP aux sites Web que vous visitez.

- L’utilisation du logiciel et du réseau est gratuite.

- Vous permet d’accéder à des sites Web et à des contenus géographiquement restreints.

Inconvénients de Tor

- Tor est très lent par rapport à un VPN. Comme vos données sont acheminées par plusieurs relais, chacun avec une bande passante variable, vous êtes à la merci du relais le plus lent sur votre route. Tor n’est pas un bon choix pour regarder des vidéos en streaming de haute qualité ou faire quoi que ce soit d’autre qui nécessite une connexion à haut débit.

- N’importe qui peut mettre en place un nœud de sortie pour espionner les utilisateurs. Puisque le trafic au niveau du nœud de sortie n’est pas crypté, toute personne (gouvernement, pirate, etc.) qui fait fonctionner le nœud de sortie peut voir votre trafic internet si vous n’utilisez pas une connexion HTTPS.

- Vous pouvez uniquement accéder au réseau Tor en utilisant leur navigateur ou à partir d’applications qui ont un accès Tor intégré. Si vous avez besoin d’utiliser un autre navigateur en raison des capacités uniques de ce navigateur, vous ne serez pas protégé par Tor.

- Les nœuds Tor sont libres d’utilisation et gérés par des bénévoles, il n’y a donc pas de responsabilité ou de financement direct pour les maintenir.

- Puisque Tor est utilisé par des personnes qui veulent cacher des informations extrêmement sensibles, une utilisation fréquente peut vous marquer pour la surveillance.

- Même ceux qui ne veulent pas cacher des informations extrêmement sensibles peuvent être en danger. Par exemple, le torrenting sur Tor peut permettre aux pairs de révéler votre véritable adresse IP.

- Ouvrir des documents qui ont été téléchargés par Tor alors que vous êtes en ligne vous fait également courir le risque de révéler votre adresse IP.

- Vous pouvez avoir beaucoup d’ennuis sur le Dark Web (sites .onion), qui ne sont accessibles qu’avec le navigateur Tor.