Deze tutorial toont hoe u harde schijven en partities versleutelt met Cryptosetup met LUKS en hoe u eenvoudige bestanden versleutelt en ontsleutelt met GPG en EncFS, alle gebruikte tools zijn standaard inbegrepen bij de Debian standaardinstallatie.

Versleutelen van harde schijven of partities met Cryptosetup en LUKS:

Deze sectie laat zien hoe aangekoppelde harde schijven kunnen worden versleuteld en ontsleuteld.

LUKS (Linux Unified Key Setup) is een oorspronkelijk voor Linux ontwikkelde schijfversleuteling. Het verhoogt de compatibiliteit en maakt eenvoudige operatibiliteit en authenticatie mogelijk.

Om te beginnen moet u de harde schijf of partitie formatteren om de versleutelde modus in te schakelen door cryptsetup luksFormat uit te voeren gevolgd door het te versleutelen apparaat zoals in het onderstaande voorbeeld:

Wanneer daarom wordt gevraagd typ dan “YES” (in hoofdletter of hoofdletter en druk op ENTER).

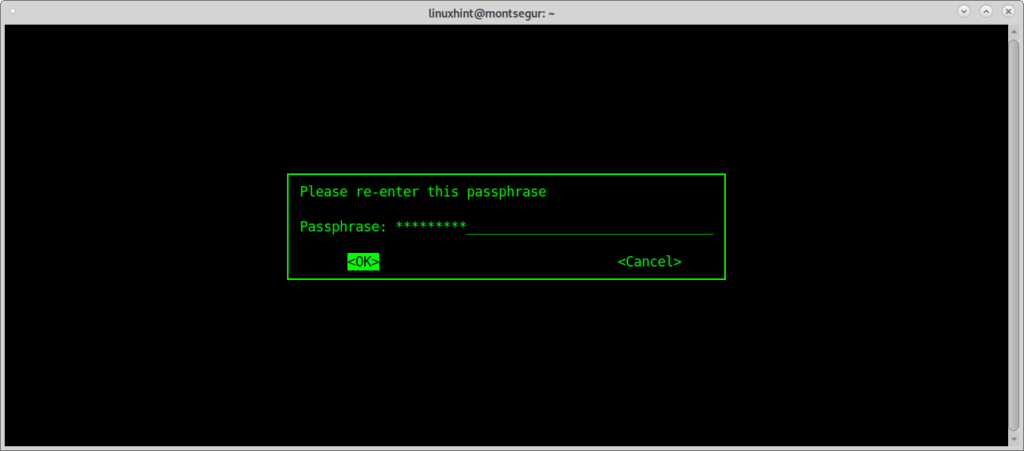

Vul de passphrase in en controleer deze, dit wordt het wachtwoord voor toegang tot uw apparaat, vergeet deze passphrase niet. Houd er rekening mee dat de informatie op de schijf wordt verwijderd na dit proces, doe het op een leeg apparaat. Als je de passphrases hebt ingesteld is het proces klaar.

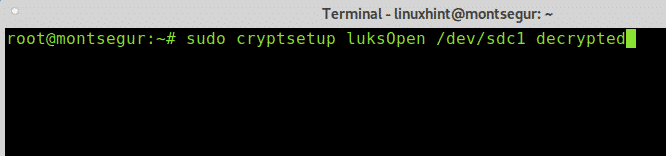

De volgende stap bestaat uit het maken van een logische mapper waarop het versleutelde apparaat of de partitie wordt aangekoppeld. In dit geval heb ik de device mapper decrypted genoemd.

Nu moet je de partitie formatteren met mkfs, je kan kiezen welk type partitie je wilt, aangezien LUKS ondersteuning heeft voor Linux zal ik een Linux bestandssysteem gebruiken in plaats van Windows. Deze encryptie methode is niet de beste als je de informatie moet delen met Windows gebruikers (tenzij ze software hebben zoals LibreCrypt).

Om door te gaan met het formatteren als Linux bestandssysteem voer je uit:

Maak met het commando mkdir een directory aan die als koppelpunt voor het versleutelde apparaat kan dienen, zoals in het onderstaande voorbeeld:

Mount het versleutelde apparaat met de mapper als bron en de gemaakte directory als mount-punt volgens het onderstaande voorbeeld:

U zult in staat zijn om de inhoud te zien:

Als u de schijf loskoppelt of de gebruiker wijzigt, wordt u gevraagd het wachtwoord in te stellen om toegang te krijgen tot het apparaat, het volgende wachtwoordverzoek is voor Xfce:

U kunt de Cryptosetup man page bekijken of online op https://linux.die.net/man/8/cryptsetup.

Een bestand versleutelen met GnuPG:

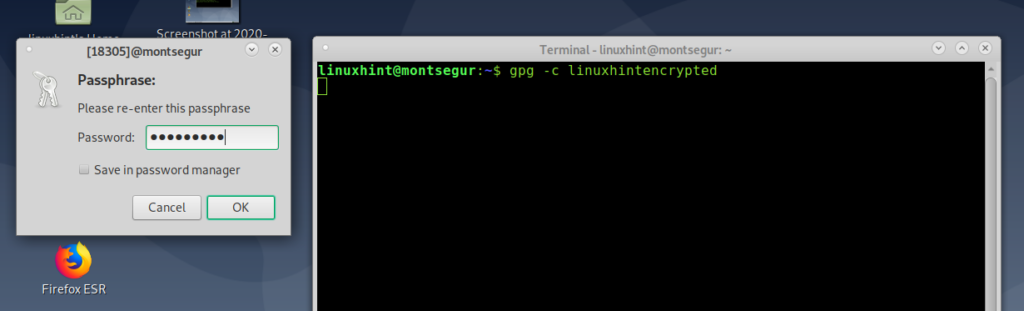

Om te beginnen heb ik een dummy bestand gemaakt met de naam “linuxhintencrypted” dat ik zal versleutelen met het commando gpg met de -c vlag zoals in het voorbeeld hieronder:

Waar:

gpg: roept het programma aan.

-c: symmetrische versleuteling

Afhankelijk van uw X-vensterbeheerder kan een grafisch dialoogvenster voor het aanvragen van een wachtwoord verschijnen, zoals hieronder in twee stappen wordt beschreven.

Afhankelijk van uw X-window manager kan een grafisch dialoogvenster voor het aanvragen van een wachtwoord verschijnen, zoals hieronder in twee stappen wordt beschreven. Vul anders uw wachtwoordzin in wanneer dit op de terminal wordt gevraagd:

Bevestig de wachtwoordzin:

Waarschijnlijk onmiddellijk na het versleutelen van het bestand wordt een dialoogvenster geopend waarin om een wachtwoordzin voor het versleutelde bestand wordt gevraagd, vul het wachtwoord in en bevestig nogmaals zoals in de onderstaande afbeeldingen wordt getoond:

Bevestig de wachtwoordzin om het proces te beëindigen.

Nadat u klaar bent kunt u ls uitvoeren om te bevestigen dat een nieuw bestand met de naam <FileName>.gpg (in dit geval linuxhintencrypted.gpg) is aangemaakt.

Ontcijferen van een gpg-bestand:

Om een gpg-bestand te ontcijferen gebruikt u de -decrypt vlag gevolgd door het bestand en een indicatie over de ontcijferde uitvoer:

U kunt de gpg man page raadplegen of online op https://www.gnupg.org/gph/de/manual/r1023.html.

Directories versleutelen met ENCFS:

Ik heb EncFS toegevoegd als bonus, EncFS is gewoon een andere methode die in deze tutorial wordt getoond, maar het is niet de beste omdat het door de tool zelf wordt gewaarschuwd tijdens het installatieproces vanwege veiligheidsoverwegingen, het heeft een andere manier om te gebruiken.

Om met EncFS te werken moet je twee directories maken: de bron directory en de bestemming, dat is het koppelpunt waarin alle gedecodeerde bestanden komen te staan, de bron directory bevat de versleutelde bestanden. Als u bestanden in de mount point directory zet zullen ze versleuteld worden in de bron locatie..

Om te beginnen met ENCFS installeert u het door:

Tijdens de installatie zal een waarschuwing u vertellen dat EncFS kwetsbaar is, bijvoorbeeld voor een versleuteling complexiteit downgrade. Toch zullen we doorgaan met de installatie door op OK te drukken.

Na de waarschuwing zou de installatie moeten eindigen:

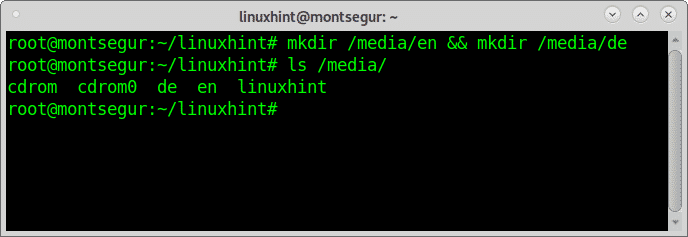

Nu twee directories aanmaken onder /media, in mijn geval de directories en en de:

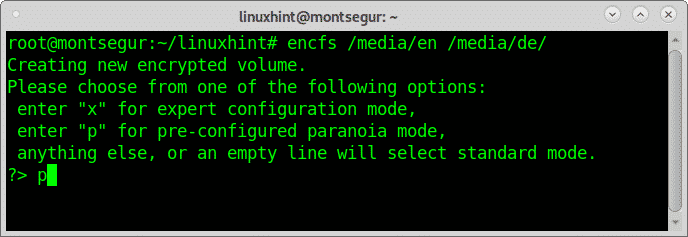

Zoals u ziet zijn de directories binnenin aangemaakt, laten we ze nu configureren, zodat EncFS automatisch de bron en het koppelpunt kan configureren:

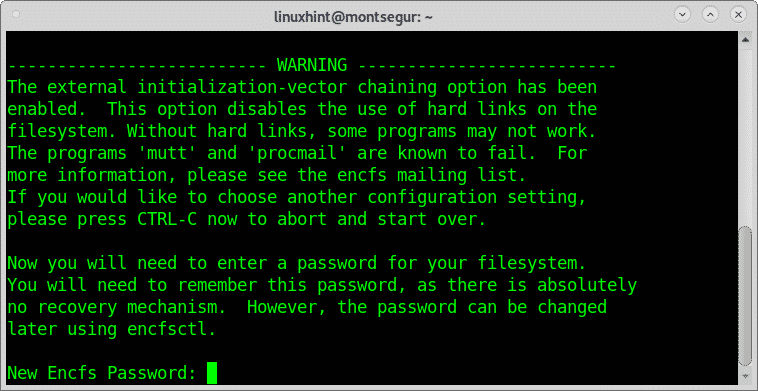

Wanneer dit gevraagd wordt, vul dan uw wachtwoord in en bevestig het:

Wanneer vereist vul en bevestig uw wachtwoord, onthoud het wachtwoord dat u hebt ingesteld, vergeet het niet:

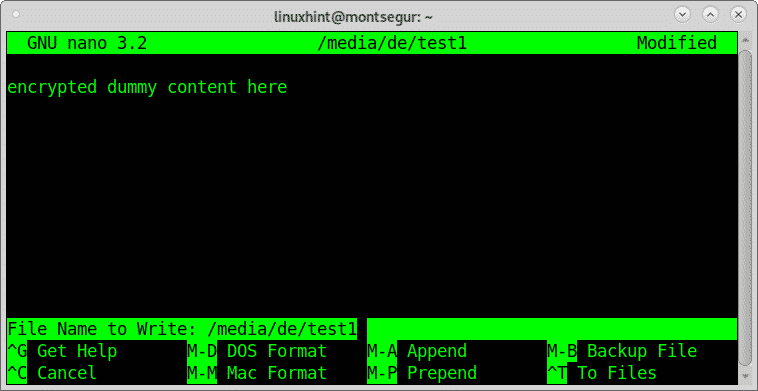

Als het installatieproces is voltooid test het, maak een bestand in /media/de

Plaats elke inhoud die u wilt:

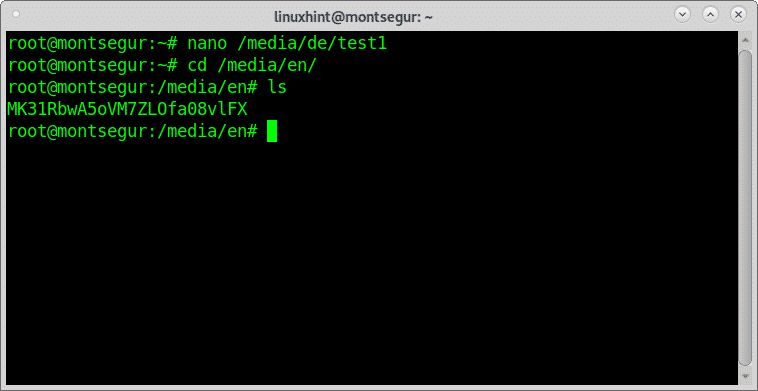

Nu zoals u kunt zien in de directory /media/en ziet u een nieuw bestand, de versleutelde versie voor het test1 bestand dat eerder is aangemaakt.

Het originele onversleutelde bestand staat in /media/de, u kunt dit bevestigen door ls uit te voeren.

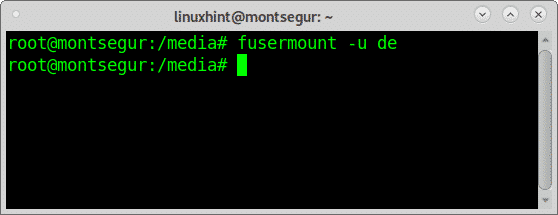

Als u de ontsleutelde bestanden directory wilt unmounten gebruik dan het commando fusermount gevolgd door de -u vlag en het doel:

Nu zijn de bestanden niet toegankelijk.

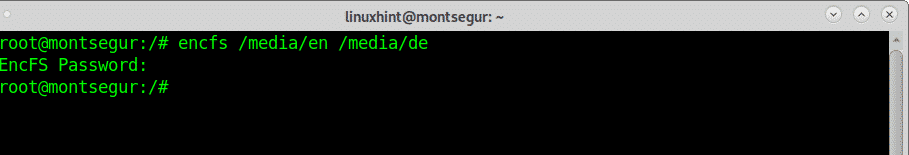

Om versleutelde bestanden weer te mounten voert u uit:

U kunt de encfs man page bekijken of online op https://linux.die.net/man/1/encfs.

Conclusie

Het versleutelen van schijven, bestanden en directories is vrij eenvoudig en het is de moeite waard, in enkele minuten heeft u 3 verschillende methodes gezien om het uit te voeren. Mensen die gevoelige informatie beheren of zich zorgen maken over hun privacy kunnen hun informatie beschermen zonder geavanceerde kennis in IT-beveiliging door een paar stappen te volgen. Gebruikers van cryptovaluta, publieke figuren, mensen die gevoelige informatie beheren, reizigers en ander vergelijkbaar publiek kunnen er speciaal van profiteren.

Van alle hierboven getoonde methoden is GPG waarschijnlijk de beste met een hogere compatibiliteit, waardoor EncFS als de slechtere optie overblijft vanwege de betekenis van de installatiewaarschuwing. Alle in deze tutorial genoemde tools hebben extra opties en vlaggen die niet zijn onderzocht om in plaats daarvan een verscheidenheid aan tools te laten zien.

Voor meer informatie over bestandsversleuteling kunt u beschikbare tutorials bekijken op https://linuxhint.com/category/encryption/.

Ik hoop dat u deze tutorial over Hoe de harde schijf of partities te versleutelen nuttig vond.