Come funziona Tor

Il nome “Tor” deriva dall’acronimo del nome originale del progetto, “The Onion Router”. È chiamato un router “a cipolla” perché i tuoi dati vengono instradati attraverso più livelli di sicurezza prima di raggiungere la destinazione finale.

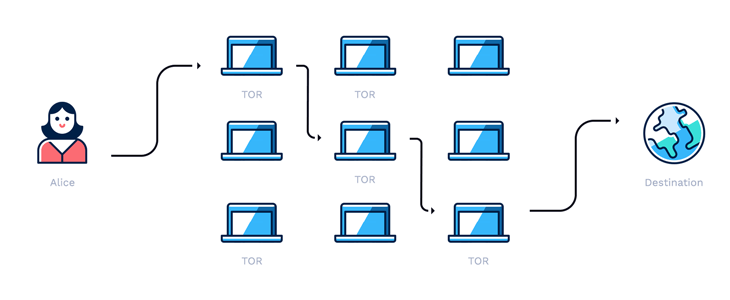

Tor ti protegge principalmente dall'”analisi del traffico”, che può rivelare la tua identità personale e la tua posizione monitorando i tuoi dati in diversi punti tra il tuo computer e i siti web che visiti. Questo diagramma mostra come funziona Tor.

Si accede alla rete Tor scaricando il loro browser gratuito. Una volta che si inserisce una richiesta di informazioni nel browser, il browser contatta un server Tor casuale, o nodo. Quel nodo poi passa la tua richiesta al nodo successivo selezionato a caso e così via.

La tua richiesta sarà passata tra diversi nodi prima di raggiungere la sua destinazione finale. La stessa cosa accade quando i dati ti vengono passati indietro.

Questi “salti” multipli sono ciò che aiuta a mantenere la tua identità al sicuro. Ogni nodo conosce solo l’indirizzo IP del nodo precedente e l’IP del nodo successivo. Quindi è impossibile per qualsiasi server sapere da dove provengono i dati e la destinazione finale.

In questo modo, il tuo traffico non può essere analizzato mentre viene trasmesso. I tuoi dati sono anche criptati mentre passano tra questi nodi intermedi.

Tuttavia, c’è una potenziale vulnerabilità nella rete Tor ed è il nodo di uscita. Questo è l’ultimo nodo che gestisce i tuoi dati, prima che raggiungano la destinazione finale.

I dati su questo nodo sono completamente decriptati, quindi se non stai usando una connessione HTTPS, le tue informazioni saranno totalmente esposte alla persona che gestisce il nodo di uscita.

I vantaggi di Tor

- Siccome è una rete distribuita gestita da volontari, è estremamente difficile per qualsiasi governo o organizzazione chiuderla.

- Il metodo di routing non rivela il tuo indirizzo IP ai siti web che visiti.

- È libero di usare il software e la rete.

- Ti permette di accedere a siti web e contenuti geograficamente limitati.

Svantaggi di Tor

- Tor è molto lento rispetto ad una VPN. Dal momento che i tuoi dati sono instradati attraverso più relè, ognuno con larghezza di banda variabile, sei alla mercé del relè più lento sul tuo percorso. Tor non è una buona scelta per guardare video in streaming di alta qualità o fare qualsiasi altra cosa che richiede una connessione ad alta velocità.

- Chiunque può impostare un nodo di uscita per spiare gli utenti. Poiché il traffico al nodo di uscita non è criptato, chiunque (governo, hacker, ecc.) che sta eseguendo il nodo di uscita può vedere il tuo traffico internet se non stai usando una connessione HTTPS.

- È possibile accedere alla rete Tor solo utilizzando il proprio browser o da applicazioni che hanno l’accesso Tor integrato. Se hai bisogno di usare un altro browser a causa delle capacità uniche di quel browser, non sarai protetto da Tor.

- I nodi Tor sono liberi da usare e gestiti da volontari, quindi non c’è alcuna responsabilità o finanziamento diretto per mantenerli.

- Siccome Tor è usato da persone che vogliono nascondere informazioni estremamente sensibili, l’uso frequente può segnalarti per la sorveglianza.

- Anche coloro che non vogliono nascondere informazioni estremamente sensibili possono essere a rischio. Per esempio, il torrenting su Tor può permettere ai peer di rivelare il tuo vero indirizzo IP.

- Anche l’apertura di documenti che sono stati scaricati attraverso Tor mentre sei online ti mette a rischio di rivelare il tuo indirizzo IP.

- Puoi finire in un sacco di guai sul Dark Web (siti.onion), a cui puoi accedere solo con il browser Tor.